Les clés sont exposées lorsqu'elles sont codées en dur dans les applications mobiles et de bureau.

La création d'applications connectées offrant des expériences utilisateur innovantes et réactives nécessite la communication et la gestion de contenus sensibles.

Qu'il s'agisse de quelques octets de données, de mises à jour de fonctionnalités, de scores de jeux, d'informations de compte ou de flux vidéo, ce contenu doit être protégé, quel que soit son mode de transmission, son emplacement ou son lieu de stockage. Négliger la protection du contenu et des communications avec les utilisateurs peut entraîner des sanctions gouvernementales, des fraudes et des vols de adresse IP, sans parler de la perte de confiance des clients, de l'atteinte à l'image de marque et du manque à gagner. Acteurs de la menace exploitera toutes les faiblesses de l'application pour gagner en notoriété, en célébrité, en secrets d'État ou même simplement pour le plaisir.

Le chiffrement des informations tout au long de leur cycle de vie (en transit, au repos et dans l'application) est essentiel pour empêcher que des données sensibles ne tombent entre de mauvaises mains. Des efforts considérables ont été déployés pour sécuriser les données en transit, depuis les couches de transport sécurisées jusqu'au chiffrement des données à la source. Le maillon faible de cette chaîne est le terminal : l'application. La vulnérabilité des applications sur les terminaux, qu'il s'agisse d'applications mobiles ou de bureau, a favorisé l'essor des attaques de type « Man-at-the-end » (MATE).

Les applications utilisant du contenu chiffré utilisent des clés pour déchiffrer le trafic entrant et chiffrer le trafic sortant — des opérations gérées par des fonctions au sein du code de l’application. Si le code d’une application est ingénierie inverseLes clés utilisées pour chiffrer/déchiffrer le contenu peuvent être découvertes et fournir aux acteurs malveillants les éléments nécessaires pour déchiffrer les informations chiffrées. Les données stockées dans l'application peuvent être compromises, de même que toutes les communications entre l'application et les systèmes back-office.

Défis

- Lorsqu'une application est rétro-ingénierée ou que son code est extrait, les clés utilisées pour chiffrer/déchiffrer le contenu peuvent être découvertes.

- Si les clés de chiffrement sont découvertes, elles peuvent être copiées, redistribuées et utilisées à des fins malveillantes.

- Une fois les clés copiées, elles peuvent être utilisées pour observer les données et les communications avec les serveurs back-end.

- Les outils de protection des données traditionnels ne sont pas conçus pour protéger les clés contre le rétro-ingénierie ou toute autre compromission du code d'application.

Si les clés de chiffrement sont découvertes, elles peuvent être copiées, redistribuées et utilisées à des fins malveillantes. Détecter l'utilisation abusive de clés compromises est quasiment impossible, car elles seront utilisées dans un trafic en apparence légitime. Une fois compromises, la correction d'une fuite de clés est longue et coûteuse ; elle nécessite le remplacement des clés et la mise à jour de chaque application et processus les utilisant.

Les outils traditionnels de protection des données n'étaient pas conçus pour empêcher la découverte des clés par rétro-ingénierie, extraction de code ou toute autre intrusion dans le code de l'application.

La cryptographie en boîte blanche garantit la sécurité des clés et des données dans les applications mobiles et de bureau, protégeant ainsi la communication entre les applications et les systèmes back-end.

Digital.ai Présentation du produit Clé et Protection des données

La cryptographie en boîte blanche garantit la sécurité des clés et des données dans les applications mobiles et de bureau, protégeant ainsi la communication entre les applications et les systèmes back-end.

Digital.aiProtection des clés et des données Sécurise les données en transit en protégeant les clés de chiffrement/déchiffrement stockées dans vos applications mobiles et de bureau. Grâce à des techniques et transformations mathématiques, la protection des clés et des données utilise la cryptographie en boîte blanche pour fusionner (ou *brouiller*) le code de l'application et les clés afin de sécuriser les opérations cryptographiques, de sorte que les données codées en dur Les clés sont introuvables ou introuvables. de l'application à utiliser ailleurs.

Digital.aiProtection des clés et des données de [Nom de l'entreprise] Protège les clés et les données sensibles grâce à une suite cryptographique complète en boîte blanche, compatible avec les applications mobiles, de bureau et serveur. La protection des clés et des données prend en charge tous les principaux algorithmes de chiffrement, modes et tailles de clés, et peut interagir directement avec d'autres solutions cryptographiques (telles qu'OpenSSL) et périphériques de votre environnement sans nécessiter de modifications côté serveur.

Nous prenons en charge le chiffrement symétrique, l'échange de clés Diffie-Hellman, les codes d'authentification de messages basés sur le hachage, le chiffrement asymétrique, la génération de signatures, l'encapsulation et la dérivation de clés, le partage de secrets Shamir et l'algèbre « BigInteger ».

En plus de prendre en charge tous les principaux algorithmes et modes, Digital.ai Protection des clés et des données est le seul produit de sécurité cryptographique en boîte blanche validé pour répondre aux exigences de sécurité FIPS 140-3. Digital.ai La cryptographie en boîte blanche est disponible sur les plateformes iOS, Android, Windows, Mac et Linux.

Principaux avantages

Empêcher l'extraction des clés de chiffrement des applications

Cryptographie en boîte blanche qui gère, protège et chiffre les clés

- Combinez le code de l'application et les clés pour les opérations cryptographiques

- Masquer les clés même lorsque les applications sont rétro-ingénierées à l'aide d'outils d'instrumentation dynamique

Protéger la communication entre les applications et les serveurs back-end

Protège les clés de chiffrement/déchiffrement stockées dans une application

- Empêche la copie et la redistribution des clés

- Empêche les attaques de type « homme du milieu » (MITM) et « homme à la fin » (MATE).

Compatible avec diverses plateformes et tous les principaux algorithmes de chiffrement, modes et tailles de clés.

Protection des applications mobiles, de bureau et serveur

- Suite de cryptographie complète en boîte blanche, utilisable pour renforcer la protection des applications mobiles, de bureau et serveur.

- Interagit directement avec d'autres logiciels de chiffrement (tels qu'OpenSSL) et périphériques de votre environnement sans nécessiter de modifications côté serveur.

- Utilise des techniques avancées telles que le partage de secret de Shamir, les courbes de Donna, la correction d'erreurs (ECC), l'algèbre des grands entiers et le XOR initialisé.

Capacités clés

Cryptage symétrique

- AES (128 ou 256 bits, CBC, ECB, GCM)

- DES (Simple, Triple)

Échange de clés

- ECC/DH (Diffie-Hellman)

- FCC/DH

Hachage sécurisé + HMAC

- SHA-1 / 2 / 3

- HMAC (SHA)

- CMAC (AES)

- DES MAC3

Cryptage asymétrique

- ECC/EG (ElGamal)

- RSA (tailles de clés 2048, 3072, 4096 et plus grandes)

Génération de signatures

- ECC/DSA (Algorithme de signature numérique)

- RSA (tailles de clés 2048, 3072, 4096 et plus grandes)

Encapsulation et dérivation de clés

- Encapsulation de clés NIST et CMLA

- Dérivation des clés NIST, CMLA et OMA

Algèbre des grands entiers

Fournit les moyens d'effectuer des opérations arithmétiques modulaires (addition et multiplication) sous forme de boîte blanche

Partage de secrets de Shamir

Divise les secrets à chiffrer en différentes parties uniques.

Àpropos Digital.ai

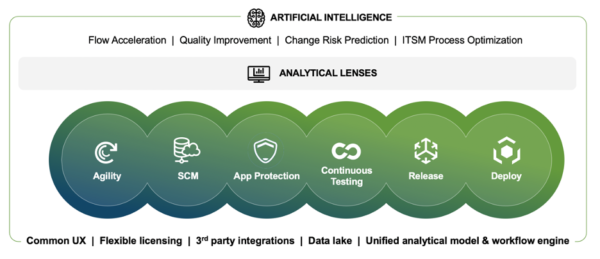

Digital.ai est une entreprise technologique de premier plan qui se consacre à aider les entreprises du Global 5000 à atteindre leurs objectifs de transformation numérique. Alimenté par l'IA DevSecOps Unifie, sécurise et génère des analyses prédictives tout au long du cycle de vie du logiciel. Digital.ai permet aux organisations d'adapter leurs équipes de développement logiciel, de fournir en continu des logiciels de meilleure qualité et plus sûrs, tout en découvrant de nouvelles opportunités de marché et en améliorant la valeur commerciale grâce à des investissements logiciels plus intelligents.

Informations supplémentaires sur Digital.ai peut être trouvé à digital.ai et sur Twitter, LinkedIn et Facebook.

En savoir plus sur Digital.ai Application Security