O que é ofuscação de código e como funciona?

A ofuscação de código torna mais difícil a engenharia reversa dos aplicativos que você cria e disponibiliza para seus clientes e funcionários usarem fora do firewall.

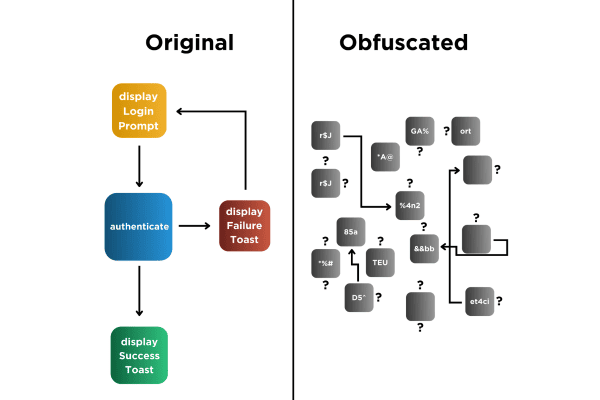

A ofuscação de código é um processo que torna os aplicativos que você cria para uso fora do seu firewall mais difíceis de entender depois de terem sido descompilados ou engenharia reversa.

Por que a ofuscação de código é necessária?

Os aplicativos que você cria para seus funcionários e clientes — aplicativos usados fora do seu firewall — contêm exemplos funcionais que mostram como acessar seus sistemas de back-end. Eles precisam conter esses exemplos funcionais para funcionar corretamente. Se você não ofuscar o código em seus aplicativos, então atores de ameaças Será possível ler esse exemplo funcional simplesmente baixando seu aplicativo da App Store ou de uma loja de aplicativos de terceiros, inserindo-o em qualquer um dos muitos kits de ferramentas de instrumentação dinâmica ou descompiladores disponíveis gratuitamente e apenas lendo o código. A ofuscação de código torna esse tipo de subterfúgio mais difícil de ser perpetrado por agentes maliciosos.

Técnicas utilizadas na ofuscação de código

Ofuscação de layout

A ofuscação de layout refere-se a uma técnica específica dentro do campo da ofuscação de código, cujo objetivo é proteger o software alterando a estrutura e o layout de seu código executável. Esse método envolve reorganizar a ordem das instruções e inserir código não funcional para confundir e enganar qualquer pessoa que tente realizar engenharia reversa ou analisar o software. Ao interromper o fluxo lógico normalmente esperado na estrutura do código, a ofuscação de layout torna significativamente mais difícil para agentes maliciosos discernirem o verdadeiro propósito do programa ou extrairem dados valiosos.

Ofuscação de dados

A ofuscação de dados é uma técnica de segurança usada para proteger informações sensíveis, obscurecendo-as deliberadamente para impedir o acesso não autorizado durante o desenvolvimento e a implantação de software. Esse método envolve a modificação dos dados reais de forma que permaneçam utilizáveis para processamento e teste, mas se tornem ininteligíveis ou sem sentido fora do contexto pretendido. Técnicas comuns incluem mascaramento, tokenização e embaralhamento de dados.

Ofuscação do fluxo de controle

A ofuscação do fluxo de controle é uma técnica avançada de proteção de código usada para proteger softwares, tornando sua lógica de execução mais complexa e difícil de entender. Esse método envolve a alteração dos caminhos de execução normais e previsíveis de um programa sem alterar sua saída final. As técnicas utilizadas incluem a inserção de instruções condicionais, iterativas e de salto que levam a sequências de execução enganosas e caminhos de código mortos. Essas intervenções complicam o grafo de fluxo de controle da aplicação, dificultando o trabalho de engenheiros reversos ou ferramentas automatizadas para rastrear a verdadeira funcionalidade do código ou realizar análises estáticas.

Ofuscação Preventiva

A ofuscação preventiva é uma estratégia de segurança proativa que envolve o uso de técnicas de ofuscação para safeProteger o código do software antes que ele se torne alvo de atividades maliciosas. Essa abordagem antecipa potenciais ameaças à segurança e implementa métodos de ofuscação, como ofuscação de layout, dados e fluxo de controle, logo no início do ciclo de vida de desenvolvimento do software. Ao OFUSQUE a lógica interna, as estruturas de dados e o fluxo de execução de um aplicativo, a ofuscação preventiva torna substancialmente mais difícil para os invasores analisarem ou adulterarem o software. Esse método é especialmente eficaz para impedir a engenharia reversa e garantir que, mesmo que ocorram violações de segurança, os elementos essenciais do software permaneçam protegidos.

Benefícios de usar a ofuscação de código

Proteção contra engenharia reversa

A ofuscação serve como um mecanismo de defesa crucial contra a engenharia reversa, dificultando a legibilidade e a compreensão do código do software. Ao transformar um código simples em um quebra-cabeça complexo e desafiador, técnicas de ofuscação como a alteração de fluxos de controle, a criptografia de sequências de dados e o rearranjo de estruturas de código dificultam significativamente a capacidade dos atacantes de dissecar e compreender a funcionalidade subjacente do software. Essa proteção garante que algoritmos proprietários, lógica de negócios e dados sensíveis permaneçam seguros contra concorrentes, cibercriminosos e outras entidades não autorizadas que buscam replicar ou explorar o software.

Protegendo a Propriedade Intelectual

A ofuscação desempenha um papel fundamental na proteção dos ativos intelectuais de um software, mascarando o código-fonte que incorpora técnicas e inovações proprietárias valiosas. Esse método impede que concorrentes e entidades maliciosas acessem ou repliquem facilmente os aspectos exclusivos do software, como algoritmos, escolhas de design e processos especializados. Ao incorporar complexidade à estrutura e aos caminhos de execução do código, a ofuscação garante que a propriedade intelectual permaneça inacessível e difícil de duplicar. safeProteger a vantagem competitiva da empresa e os esforços contínuos de inovação.

Melhore a eficiência do código

Embora a ofuscação seja usada principalmente para fins de segurança, ela também pode levar indiretamente a uma melhoria na eficiência do código em certos contextos. Ao reestruturar e minimizar caminhos de código por meio de técnicas como eliminação de código morto e otimização de fluxos de controle, a ofuscação pode reduzir o tamanho do código e potencialmente diminuir a carga sobre os processadores. Esse processo de otimização pode resultar em tempos de execução mais rápidos e menor uso de memória, principalmente em grandes aplicações onde o código em excesso pode ser removido sem afetar a funcionalidade. Portanto, embora seu objetivo principal seja proteger o código, a ofuscação também pode contribuir para um desempenho mais eficiente da aplicação em circunstâncias específicas.

O Processo de Ofuscação de Código

Ofuscação manual

A ofuscação manual é uma técnica no processo de ofuscação de código em que os desenvolvedores alteram intencionalmente o código-fonte manualmente para dificultar sua compreensão e engenharia reversa. Essa prática envolve renomear variáveis e funções para nomes não descritivos, reestruturar construções lógicas e inserir comentários enganosos ou remover documentação. Ao contrário das ferramentas automatizadas que aplicam padrões de ofuscação sistematicamente, a ofuscação manual permite abordagens mais sutis e criativas, que podem atingir especificamente as áreas mais sensíveis do código. No entanto, ela exige um profundo conhecimento do código e pode ser demorada, tornando-a menos escalável para projetos maiores. A ofuscação manual é particularmente útil para adaptar a ofuscação às necessidades específicas e às preocupações de segurança da aplicação.

Ofuscação automatizada

A ofuscação automatizada refere-se ao uso de ferramentas de software para ocultar o código-fonte de forma automática e sistemática. Essas ferramentas aplicam uma variedade de técnicas de ofuscação, como renomear símbolos, criptografar strings e reorganizar blocos de código em uma escala e velocidade inatingíveis por métodos manuais. As ferramentas de ofuscação automatizada são projetadas para se integrarem perfeitamente ao processo de compilação, garantindo que a ofuscação seja aplicada de forma consistente a cada compilação do código. Isso não apenas economiza tempo e esforço significativos, mas também ajuda a manter um nível consistente de segurança em todas as partes da aplicação. A ofuscação automatizada é particularmente valiosa em projetos de grande escala, onde a manutenção de práticas manuais de ofuscação seria impraticável e exigiria muitos recursos.

Limitações da ofuscação de código

Embora a ofuscação de código seja eficaz para dificultar a engenharia reversa de software, ela não é uma solução de segurança infalível. Uma das principais limitações é que a ofuscação não elimina as vulnerabilidades no próprio código; ela apenas as oculta da visão imediata. Atacantes habilidosos, com tempo e recursos suficientes, podem eventualmente decifrar o código ofuscado, especialmente com o auxílio de ferramentas e técnicas sofisticadas de desofuscação. Além disso, a ofuscação pode, por vezes, levar à degradação do desempenho, uma vez que a complexidade adicional introduzida pode aumentar o tempo de execução e o consumo de recursos da aplicação. Ademais, a ofuscação pode complicar a depuração e a manutenção do software, pois a legibilidade e a compreensibilidade do código são significativamente reduzidas. Esses fatores tornam essencial o uso da ofuscação como parte de uma estratégia de segurança mais ampla, complementada por outras medidas defensivas.

Ofuscação de código em diferentes linguagens de programação

Diferentes linguagens podem ser ofuscadas em diferentes graus e exigem diferentes níveis de ofuscação para serem verdadeiramente seguras. Linguagens que compilam para um formato intermediário, por exemplo, retêm uma quantidade significativa de metadados que, se não forem ofuscados, podem ser facilmente submetidos a engenharia reversa com ferramentas de hacking disponíveis no mercado. Para uma descrição completa das maneiras pelas quais diferentes linguagens podem e devem ser ofuscadas, clique aqui. aqui..

Ferramentas populares de ofuscação de código

- Dotfuscator: Projetado especificamente para aplicações .NET, o Dotfuscator oferece proteção abrangente através da ofuscação de código, renomeação de identificadores e criptografia de strings. Ele também fornece recursos de segurança adicionais, como detecção de adulteração e expiração, para reforçar ainda mais a segurança. safeaplicações de guarda.

- Ofuscador-LLVM: Esta ferramenta é uma extensão do compilador LLVM projetada para adicionar recursos de ofuscação a projetos compilados por meio do LLVM. Ela suporta várias técnicas de ofuscação, como achatamento do fluxo de controle e substituição de instruções, atendendo a aplicações em C e C++.

- Ferramenta de Ofuscação de JavaScript: Visando o JavaScript, esta ferramenta proporciona ofuscação transformando o código em um formato difícil de entender, utilizando diversas técnicas como renomeação de variáveis, criptografia de strings e embaralhamento de funções. É particularmente útil para proteger scripts de aplicações web contra adulteração ou cópia fáceis.

- Ofuscador Xamarin: Projetada para aplicações desenvolvidas com o framework Xamarin, esta ferramenta ajuda a proteger o código em diferentes plataformas móveis, incluindo iOS e Android. Ela aplica múltiplos métodos de ofuscação para atender às necessidades específicas de cada plataforma. segurança de aplicativos móveis.

Essas ferramentas de código aberto servem como recursos valiosos no conjunto de ferramentas de um desenvolvedor, ajudando a proteger a propriedade intelectual e a aprimorar a segurança de seus aplicativos.

Se você está procurando as melhores ferramentas de ofuscação, é claro que teríamos que recomendar as nossas próprias. Digital.ai Application Security para celular, Site:, ou Aplicativos de desktop.

Avanços nas técnicas de ofuscação

Segue uma visão geral de alguns dos avanços mais recentes em técnicas de ofuscação, destacando os progressos inovadores que estão sendo feitos nesta área:

Computação Confidencial

Um dos avanços de ponta em ofuscação é a integração da computação confidencial, que permite realizar cálculos em dados criptografados sem a necessidade de descriptografá-los previamente. Essa técnica é particularmente promissora para computação em nuvem e privacidade de dados, pois possibilita o processamento seguro, mantendo a confidencialidade dos dados.

Ofuscação em múltiplas camadas

Atualmente, os desenvolvedores utilizam abordagens multicamadas para ofuscação, aplicando diversas técnicas diferentes em vários estágios do processo de desenvolvimento de software. Essa estratégia em camadas aumenta a segurança, tornando exponencialmente mais difícil para os atacantes desvendarem cada camada de ofuscação.

Ofuscação orientada por IA

A inteligência artificial está sendo usada para automatizar e otimizar o processo de ofuscação. Algoritmos de IA podem analisar o código e determinar as técnicas de ofuscação mais eficazes a serem aplicadas, com base nos padrões e vulnerabilidades específicos presentes no software. Esse método garante uma ofuscação altamente personalizada e robusta.

Predicado opaco*

Pesquisas recentes aprimoraram o uso de predicados opacos na ofuscação de código. Trata-se de expressões no código cujo valor de verdade é sempre conhecido em tempo de compilação, mas que parecem ambíguas para um atacante. Melhorias na geração de predicados opacos mais complexos tornam o processo de desofuscação mais difícil e demorado.

Resistência à computação quântica

Com os avanços da computação quântica, pesquisadores estão desenvolvendo técnicas de ofuscação capazes de resistir a ataques de computadores quânticos, que poderiam potencialmente quebrar muitos dos métodos criptográficos atualmente em uso. Isso envolve a criação de algoritmos resistentes tanto a métodos de decriptação clássicos quanto quânticos.

O papel da IA na ofuscação de código

A Inteligência Artificial está revolucionando o campo da ofuscação de código ao introduzir técnicas mais inteligentes e adaptáveis que aprimoram a segurança e a eficiência das medidas de proteção de software. A seguir, alguns dos principais papéis que a IA desempenha nessa área:

- Tomada de decisão automatizada para ofuscação: A IA pode analisar uma base de código para identificar segmentos críticos que se beneficiariam mais com a ofuscação, otimizando assim a aplicação de técnicas de ofuscação. Ao aprender com resultados de ofuscação anteriores, os algoritmos de IA podem prever quais métodos serão mais eficazes para diferentes tipos de código, tornando o processo mais direcionado e eficiente.

- Personalização e Adaptabilidade: Ferramentas baseadas em IA podem adaptar técnicas de ofuscação à arquitetura e ao modelo de ameaças específicos de uma aplicação. Essa abordagem personalizada garante que a ofuscação não só seja mais difícil de reverter, como também não afete indevidamente o desempenho ou a funcionalidade da aplicação.

- Complexidade e variabilidade aprimoradas: A IA pode gerar padrões de ofuscação altamente complexos, mais difíceis de serem analisados ou previstos por atacantes. Ao introduzir variabilidade e elementos não determinísticos no processo de ofuscação, a IA torna a engenharia reversa significativamente mais desafiadora e demorada.

- Ofuscação dinâmica: A IA pode facilitar a ofuscação dinâmica, onde o código modifica sua própria estrutura durante a execução, com base no contexto de execução ou em resposta a um ataque. Essa adaptação em tempo real adiciona uma camada extra de proteção, já que a ofuscação não é estática e muda em resposta ao ambiente ou às ameaças.

- Integração com outras medidas de segurança: A IA pode integrar perfeitamente a ofuscação com outras técnicas de segurança, como criptografia e sistemas de detecção de intrusão. Por exemplo, a IA pode determinar os melhores momentos e métodos para reofuscar ou descriptografar partes do código com base na análise de ameaças, criando assim uma postura de segurança mais robusta.