Publicado: mayo 13, 2026

Pruebas aisladas sin compromisos: seguras y escalables.

Seguridad no significa lentitud: modernización de las pruebas de aplicaciones en entornos aislados.

En la cultura de la ingeniería de software de las empresas reguladas, existe un mito persistente: que la seguridad tiene un precio: la velocidad. Que optar por mantener los datos en las instalaciones —dentro del perímetro de la red, detrás del cortafuegos y sujeto a los controles de cumplimiento— implica aceptar una infraestructura de pruebas lenta de implementar, difícil de escalar y que siempre está rezagada con respecto a las tendencias de la ingeniería moderna.

Es hora de dejar atrás ese mito.

Para las organizaciones que operan en entornos aislados o con acceso restringido a la red (instituciones financieras sujetas a PCI-DSS y SOC 2, sistemas de salud regidos por HIPAA y los requisitos de validación de software de la FDA, agencias federales sujetas a FedRAMP o CMMC), el debate sobre las pruebas de laboratorio de dispositivos in situ se ha planteado históricamente como una disyuntiva entre seguridad y agilidad, cumplimiento y velocidad, o control y herramientas modernas.

Ese enfoque es erróneo. Y los equipos de ingeniería que lo han superado están ofreciendo algo realmente potente: pipelines de pruebas automatizadas, observables y de pila completa que se ejecutan completamente dentro de sus propias instalaciones, sin enviar ni un solo byte de datos de prueba a un servicio externo.

Cuando las herramientas de prueba de SaaS simplemente no pueden entrar al edificio

Un entorno de red aislado o altamente restringido no es una preferencia; es una realidad normativa y arquitectónica. Cuando un sistema hospitalario ejecuta una aplicación móvil que se conecta a dispositivos clínicos, los datos de prueba que fluyen durante ese ciclo de validación pueden incluir información sanitaria protegida. Cuando un banco prueba la interfaz móvil de su plataforma bancaria central, los datos transaccionales nunca deben salir del entorno controlado de la institución.

La arquitectura que hace que las plataformas de pruebas SaaS sean convenientes —a saber, nubes de dispositivos remotos, infraestructura compartida, tráfico enrutado a través de puntos finales externos— es la misma que las hace inviables en estos entornos. La solución no es sacrificar las herramientas, sino integrar la infraestructura de laboratorio de dispositivos de nivel empresarial dentro de la red.

El hardware que ya posees

He aquí algo que a menudo se pasa por alto: la mayoría de las empresas reguladas ya cuentan con los dispositivos necesarios para construir un laboratorio de dispositivos de primera clase.

Un banco minorista no solo necesita probar su aplicación de banca móvil en teléfonos, sino que también debe validar el flujo completo de transacciones con las interfaces de cajeros automáticos, terminales de punto de venta en sucursales y lectores de tarjetas con conexión Bluetooth que utilizan los agentes de campo. Un sistema hospitalario que valida una aplicación para iOS destinada al personal de enfermería necesita probar el emparejamiento Bluetooth de dispositivos de diagnóstico portátiles que ya se encuentran en entornos clínicos. Una agencia federal que implementa una solución de acreditación móvil necesita probar las interacciones NFC y Bluetooth con su hardware de control de acceso existente.

Esta infraestructura ya existe dentro de la empresa. Un laboratorio de dispositivos local no requiere necesariamente adquisiciones; solo requiere conectar y centralizar el hardware que sus equipos ya utilizan operativamente. Smartphones, tabletas, periféricos clínicos, hardware de pago, terminales IoT: estos se convierten en objetivos de prueba de primera clase en el momento en que se integra una plataforma de laboratorio de dispositivos a la red. Y a diferencia de un laboratorio de dispositivos remoto, donde una sesión de prueba está físicamente aislada de los cajeros automáticos y periféricos clínicos, un laboratorio local proporciona a la automatización de pruebas conectividad directa mediante Bluetooth, USB, NFC y Wi-Fi local con el hardware operativo que lo rodea.

El resultado es una cobertura de pruebas que valida toda la pila de interacción, no solo la aplicación de forma aislada.

Rápido para DeployConstruido a escala

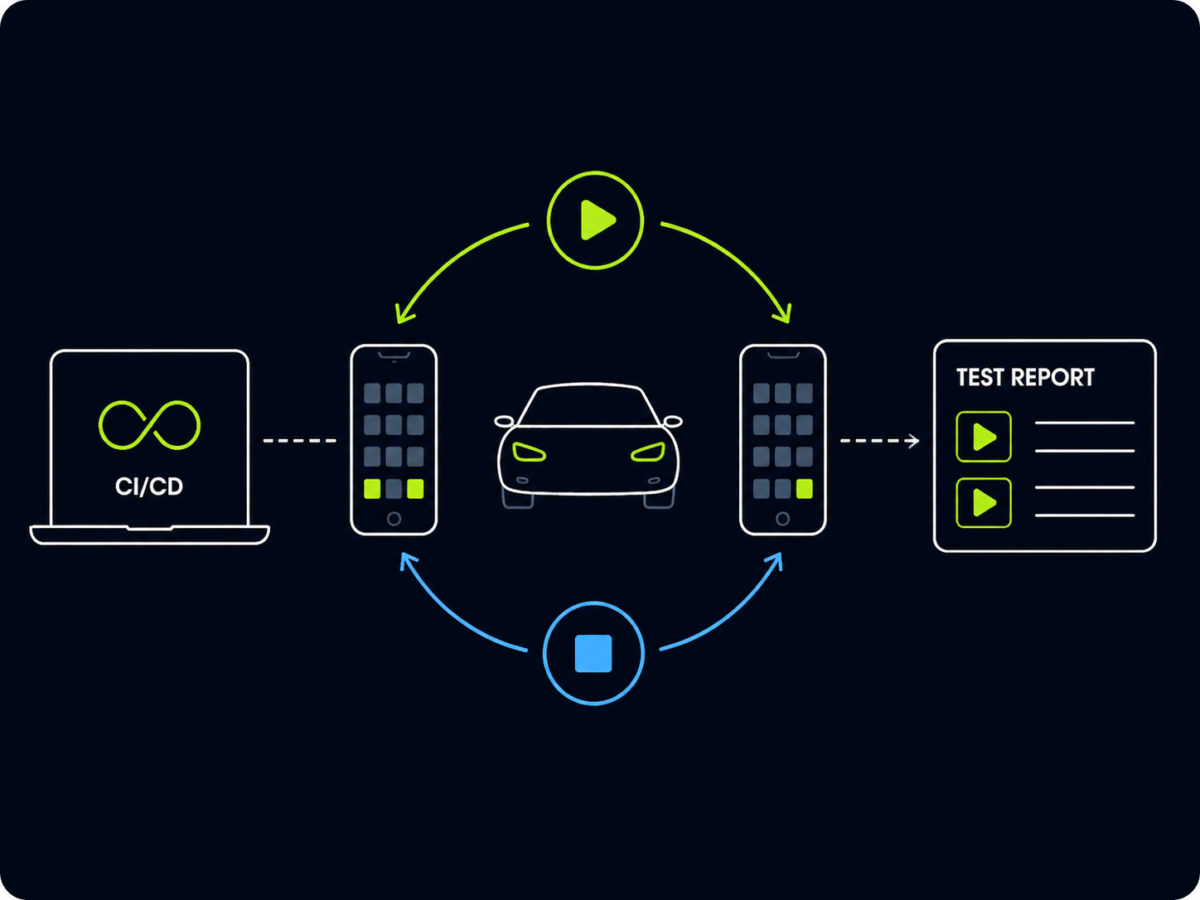

Una de las ideas erróneas más arraigadas sobre la infraestructura local es que su implementación lleva meses. En cuestión de días (no trimestres), los equipos de ingeniería pueden registrar dispositivos físicos, configurar la ejecución de pruebas en paralelo, conectar el laboratorio a sus pipelines de CI/CD y comenzar a ejecutar conjuntos de pruebas automatizadas.

Lo que esto implica en la práctica:

Ejecución paralela a gran escala. Un conjunto de pruebas móviles que podría ejecutarse secuencialmente durante horas en una cola de dispositivos manual se puede distribuir a través de una matriz completa de dispositivos (diferentes versiones de sistema operativo, diferentes formatos, diferentes configuraciones de hardware) y los resultados se agregan en minutos. Independientemente del marco de automatización de pruebas que utilicen sus equipos, los conjuntos se ejecutan en paralelo, controlados por un planificador centralizado que respeta las prioridades de la cola y la disponibilidad de los dispositivos.

Resultados estructurados y planificación centralizada. Las pruebas no estructuradas y ad hoc se reemplazan por una programación determinista: activadores automatizados en cada confirmación de CI, conjuntos de pruebas de regresión que se ejecutan durante la noche y artefactos de resultados estructurados que se integran directamente en su plataforma de gestión de pruebas, ya sea TestRail, Xray o un sistema gestionado internamente.

Total capacidad de observación y diseño preparado para auditorías. Cada sesión de prueba genera un registro de auditoría completo: registros del dispositivo, capturas de pantalla, informes de vídeo, registros de ejecución a nivel de marco de trabajo, informes de fallos y capturas de red. Para una organización sanitaria que realiza la validación de software regulada por la FDA, esta es la base probatoria para un registro de validación IQ/OQ/PQ. Para un equipo de servicios financieros que demuestra el cumplimiento de PCI DSS, es un registro inalterable de cada ejecución de prueba. Para cualquier equipo de ingeniería centrado en el análisis de la causa raíz, es la diferencia entre "la prueba falló" y "esto es exactamente lo que estaba haciendo el dispositivo cuando se produjo el fallo".

Aprovechar las herramientas que sus equipos ya utilizan

La decisión arquitectónica más importante en la implementación de un laboratorio de dispositivos local no es el hardware, sino la superficie de integración. Las empresas reguladas han invertido mucho en sus cadenas de herramientas internas: canalizaciones de CI/CD que ejecutan Jenkins o GitLab CI, orquestación de pruebas a través de marcos como pytest, TestNG o Cucumber, e infraestructura de observabilidad construida en torno a Splunk, la pila ELK o Grafana.

Un laboratorio de dispositivos local bien diseñado se conecta a todo ello.

Consideremos cómo se traduce esto para una organización de servicios financieros:

Su canalización de Jenkins se activa con cada fusión a la rama de lanzamiento, compila y sube una nueva versión de la aplicación a la nube, distribuyendo pruebas automatizadas en un conjunto de dispositivos iOS y Android provenientes del inventario de la organización. Los resultados de las pruebas se publican en Jenkins, lo que activa la generación de informes de Allure con desgloses por dispositivo e informes en vídeo. Otros registros de ejecución de pruebas se envían directamente a su instancia de Splunk existente; los mismos paneles que supervisan el estado de la aplicación en producción ahora muestran la telemetría de ejecución de pruebas: tendencias de inestabilidad, tasas de fallos específicas de cada dispositivo y regresiones en la duración de las pruebas en las distintas versiones del sistema operativo. Nada sale de la red. Y el equipo de ingeniería tiene una mayor visibilidad de la ejecución de sus pruebas, como la que ofrecen la mayoría de las soluciones SaaS.

Lo que realmente ganan los equipos de ingeniería

Las organizaciones que lo están haciendo bien han dejado de considerar la seguridad y la excelencia en ingeniería como fuerzas opuestas. Implementan ciclos de validación temprana en los que las compilaciones de aplicaciones móviles se prueban con la matriz completa de dispositivos en cada solicitud de extracción. Aplican políticas de paralelización que mantienen la ejecución de la suite completa de regresión en menos de diez horas. Envían la telemetría del laboratorio de dispositivos a sus plataformas de observabilidad para que las métricas de calidad se integren con las métricas de estado de la infraestructura y las aplicaciones. Esta no es una visión futurista. Es lo que los equipos disciplinados ya están implementando en sus propias redes, en bancos, sistemas hospitalarios y agencias federales.

La pregunta correcta nunca fue “¿Qué perdemos al permanecer en las instalaciones?" Es "¿Qué ganamos cuando nuestro laboratorio de dispositivos forma parte de nuestra red?La respuesta reside en una cobertura de hardware inaccesible para entornos externos, artefactos de prueba que cumplen con las normativas, una mayor capacidad de observación y una validación de la integración de extremo a extremo, todo ello sin que un solo paquete de datos de prueba, registro de dispositivo o grabación de sesión salga jamás de su control.

La seguridad no ralentiza a los equipos; lo hacen los sistemas mal diseñados. Cuando se construyen con las herramientas adecuadas, los entornos seguros pueden modernizar la forma en que se realizan las pruebas.

También puede interesarle

Pruebas aisladas sin compromisos: seguras y escalables.

Seguridad no significa lentitud: modernización de las pruebas de aplicaciones en entornos aislados de la red…

Cómo iniciar y detener la proyección automotriz en las pruebas de Appium

Controla cuándo tu prueba entra y sale del modo automotriz...

La reducción de Release Riesgo en las pruebas de aplicaciones financieras

Cómo las instituciones financieras reducen Release Riesgo sin ralentizar la entrega…