Blog Catalyst

Selection de posts

RECHERCHE ET FILTRAGE

Plus du blog

Recherchez

Catégories

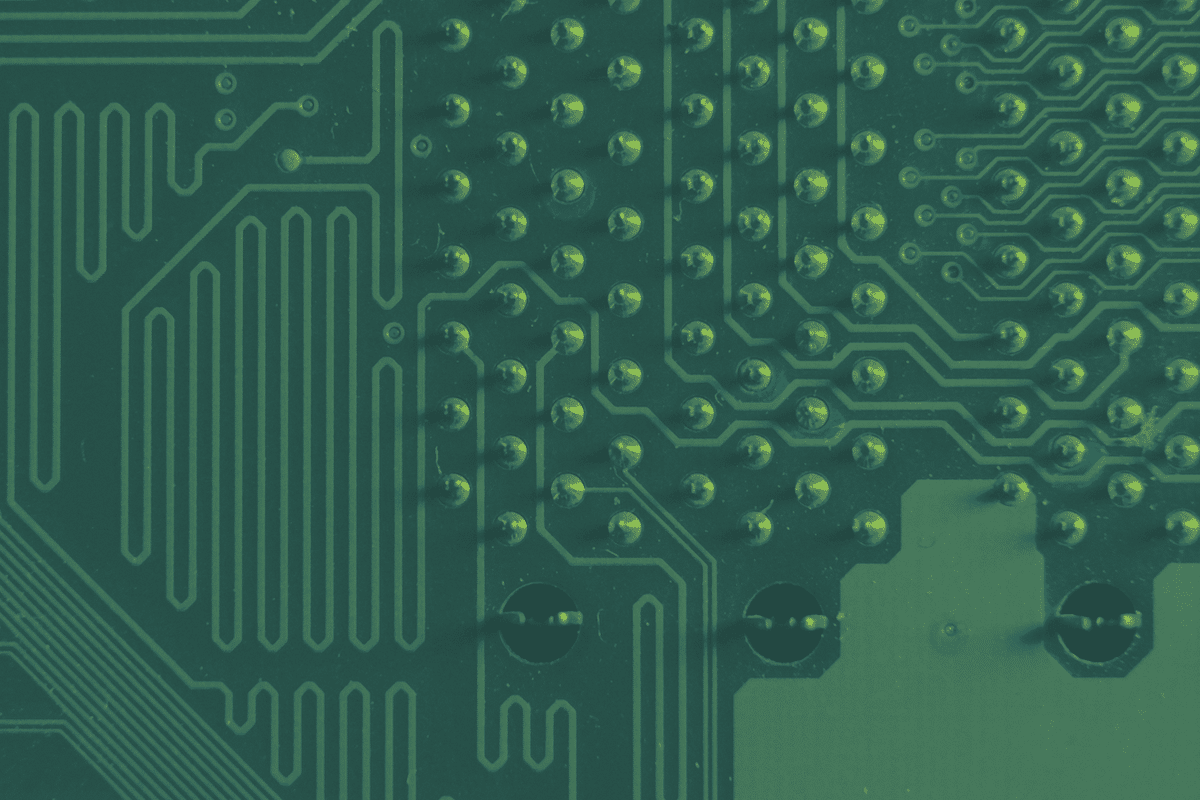

OKR natifs au sein de votre périmètre de sécurité : de la stratégie à l’exécution sans système supplémentaire

Dans de nombreuses entreprises, la stratégie réside dans un système unique, le travail est…

Comment les équipes financières testent les parcours utilisateurs sécurisés sans compromettre la sécurité

Dans les applications financières, les éléments les plus importants — l'authentification, le contrôle d'accès,…

Demander ReleaseTirer parti de l'IA pour rationaliser DevOps

Il est 2h17 et une mise en production est bloquée. Slack…

Pourquoi la plupart des échecs de demandes de financement ne sont pas détectés avant Release

Un client ouvre son application bancaire pour effectuer un virement. Le…

Ce que la presse traditionnelle ignore à propos de Mythos

Nous avons vu quelques histoires de cybersécurité faire leur apparition dans les médias grand public…

Appium et les frameworks mobiles modernes : comprendre les défis de l’automatisation

L'automatisation mobile a considérablement mûri au cours de la dernière décennie, en grande partie…

Le mythe du verrouillage de l'automatisation : migrer Quantum sans réécriture

Lors de mes échanges avec de nombreuses équipes d'assurance qualité d'entreprise en tant que…

Cadre de conception d'applications axé sur l'automatisation et meilleures pratiques

Un concept promouvant la manière dont les développeurs peuvent concevoir leurs applications pour…

Attaques d'IA agentiques : l'agent Smith sort de sa retraite

Les auteurs d'attaques contre l'évolution sans nature continuent de repousser les limites de l'IA…