Blog Catalyst

Selection de posts

RECHERCHE ET FILTRAGE

Plus du blog

Recherchez

Catégories

La sécurité de votre matériel fonctionne. Ce n'est pas le problème.

On entend régulièrement une version de cette objection : « Nous sommes déjà…

Migration depuis Jira Data Center pour les entreprises réglementées

Comprendre la fin de vie de Jira Data Center : Jira Data Center est un sujet complexe…

Conformité à la loi sur la cyber-résilience et Application Security

La plupart des organisations qui s'intéressent à la loi sur la cyber-résilience investissent dans…

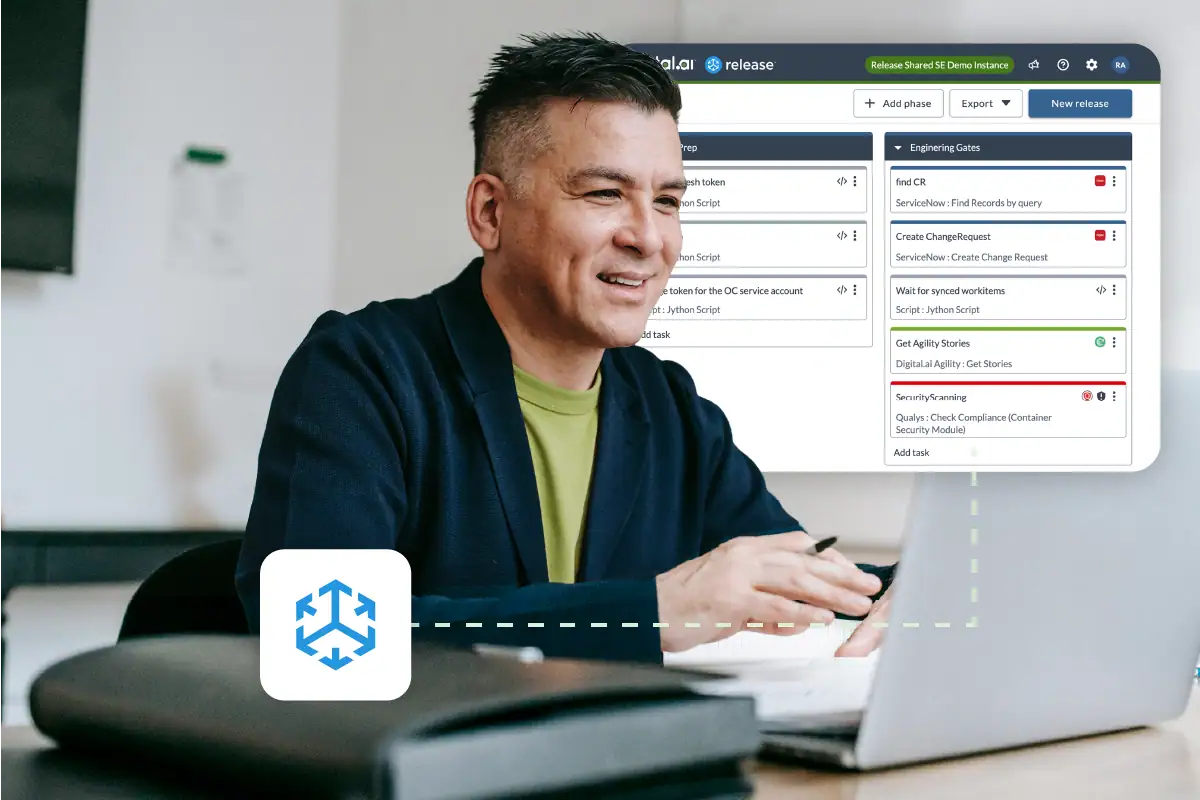

Comment Digital.ai Deploy Fait de GitOps un modèle fiable et régulé

Résumé Deploy La version 26.1 introduit une fonctionnalité GitOps à portée limitée…

Tests d'applications de santé : pourquoi les défaillances échappent-elles à la détection ?

Pourquoi les défaillances critiques des applications de santé échappent souvent aux tests ? Imaginez ceci : …

De l'App Store au clone : comment l'IA transforme votre fichier .ipa en modèle.

IA – Accélérer la rétro-ingénierie de chaque application iOS que vous publiez…

Nouvelle plateforme SaaS pour Digital.ai Release

Aperçu - Release SaaS Digital.ai's Release La plateforme SaaS est une…

Tests en environnement isolé sans compromis : sécurisés et évolutifs

Sécurité ne rime pas avec lenteur : moderniser les tests d’applications dans des environnements isolés…

Comment démarrer et arrêter la projection automobile dans les tests Appium

Contrôlez le moment où votre test entre et sort du mode automobile —…