O que é monitoramento de ameaças e qual o papel da inteligência de ameaças?

O monitoramento de ameaças é essencial para manter a segurança e a integridade dos sistemas de informação em uma era onde as ameaças cibernéticas são cada vez mais sofisticadas e disseminadas. Essa medida de segurança proativa permite que as organizações detectem e respondam a potenciais incidentes de segurança.

Conteúdo

O monitoramento de ameaças é uma prática crítica de cibersegurança que envolve a observação e análise contínuas de ambientes de rede e endpoints para detectar, identificar e responder a potenciais ameaças à segurança. Essa abordagem proativa utiliza uma combinação de tecnologia, processos e conhecimento especializado para safeA segurança cibernética protege os sistemas de informação contra ameaças conhecidas e emergentes. Ao integrar diversas ferramentas de segurança, como sistemas de detecção de intrusão, análise de malware e análise comportamental, o monitoramento de ameaças pode identificar atividades incomuns ou maliciosas que poderiam passar despercebidas. Isso permite que as organizações respondam rapidamente a ameaças potenciais, minimizando danos e prevenindo violações. Um monitoramento de ameaças eficaz também envolve o aprimoramento contínuo das medidas de segurança com base nas informações mais recentes sobre ameaças e na evolução dos métodos de ataque, garantindo que os mecanismos de defesa estejam sempre um passo à frente dos potenciais invasores. Por meio de um monitoramento vigilante e estratégias de resposta rápida, as organizações podem manter uma postura de segurança robusta e proteger seus ativos críticos contra incidentes cibernéticos.

Importância do monitoramento de ameaças

Monitoramento de ameaças É essencial para manter a segurança e a integridade dos sistemas de informação em uma era em que as ameaças cibernéticas são cada vez mais sofisticadas e abrangentes. Essa medida de segurança proativa permite que as organizações detectem e respondam a potenciais incidentes de segurança antes que se transformem em violações prejudiciais. Ao analisar continuamente o comportamento da rede, as comunicações e os endpoints, o monitoramento de ameaças ajuda a identificar atividades suspeitas e anomalias que podem indicar um ataque cibernético ou uso indevido interno. Essa detecção precoce é crucial para limitar o impacto das ameaças, reduzir o tempo de inatividade e proteger dados sensíveis. Além disso, um monitoramento de ameaças eficaz fornece informações valiosas sobre padrões de ameaças e vulnerabilidades, permitindo que as organizações refinem suas estratégias de segurança e aprimorem suas medidas defensivas. Em suma, o monitoramento de ameaças é fundamental não apenas para a detecção e resposta imediatas a ameaças, mas também para a resiliência a longo prazo e a conformidade com os requisitos regulatórios, garantindo que as organizações possam safeProteger suas operações e reputação contra o cenário em constante evolução dos riscos cibernéticos.

Entendendo o cenário de ameaças: Tipos de ameaças

O cenário de ameaças cibernéticas é vasto e diversificado, abrangendo uma gama de atividades maliciosas projetadas para prejudicar ou explorar sistemas digitais. Vírus e worms são algumas das formas mais antigas de malware, projetados para infectar, replicar e se espalhar para outros computadores, frequentemente corrompendo dados ou assumindo o controle de recursos do sistema. **Ransomware** é um tipo de malware particularmente disruptivo que criptografa os dados da vítima e exige pagamento pela chave de descriptografia. **Ataques de phishing** envolvem enganar indivíduos para que forneçam informações confidenciais, fingindo ser uma entidade confiável em comunicações eletrônicas. Spyware coleta informações sobre um indivíduo ou organização sem o seu conhecimento, levando a violações de privacidade e potenciais vazamentos de dados. Ataques de Negação de Serviço Distribuída (DDoS) visam sobrecarregar sistemas, servidores ou redes com uma enxurrada de tráfego de internet, interrompendo os serviços para usuários legítimos. Ameaças Persistentes Avançadas (APTs) são processos furtivos e contínuos de invasão de computadores, frequentemente orquestrados por pessoas que visam uma entidade específica. Cryptjacking é outra ameaça emergente em que hackers usam os recursos computacionais de outra pessoa para minerar criptomoedas. Engenharia reversa é uma técnica usada por atores de ameaças Para entender como os aplicativos funcionam, é preciso descobrir como eles se comunicam com o servidor (com o objetivo de perpetrar ataques contra o servidor) ou manipular o aplicativo para que ele execute ações para as quais não foi projetado. Juntas, essas ameaças representam desafios significativos para os profissionais de cibersegurança encarregados de defender infraestruturas digitais em um ambiente de ameaças em constante evolução.

Ameaças emergentes a serem observadas

Os profissionais de cibersegurança devem permanecer vigilantes contra diversas ameaças emergentes à medida que a tecnologia evolui. A Inteligência Artificial (IA) e o aprendizado de máquina estão sendo utilizados para criar ataques de phishing e engenharia social mais sofisticados e difíceis de detectar, além de facilitar a análise e a engenharia reversa de aplicativos por agentes maliciosos. Ataques à cadeia de suprimentos tornaram-se comuns, nos quais os invasores comprometem fontes de software confiáveis para distribuir malware amplamente. A Internet das Coisas (IoT) expande a superfície de ataque, com muitos dispositivos conectados frequentemente carecendo de segurança robusta, tornando-os alvos fáceis para violações. A tecnologia 5G, embora aumente a eficiência da rede, também introduz novas vulnerabilidades devido à sua natureza descentralizada e ao vasto número de dispositivos conectados. O ransomware continua a evoluir com plataformas de ransomware como serviço, facilitando o lançamento de ataques por criminosos sem conhecimento técnico. A engenharia reversa é uma técnica utilizada no cenário de cibersegurança principalmente para analisar malware e descobrir caminhos para servidores em sistemas de software e hardware. Ao desconstruir o software e entender como ele opera, os profissionais de cibersegurança podem identificar como os clientes se comunicam com os servidores e antecipar e mitigar potenciais vetores de ataque. Manter-se a par dessas ameaças de engenharia reversa e outras é crucial para que os profissionais de segurança cibernética desenvolvam estratégias de defesa eficazes.

O papel da inteligência de ameaças no monitoramento de ameaças

Definindo Inteligência de Ameaças

A inteligência de ameaças desempenha um papel fundamental no monitoramento de ameaças, fornecendo informações práticas sobre ameaças emergentes ou existentes que podem afetar uma organização. Essa inteligência abrange análises detalhadas de agentes de ameaças, suas táticas, técnicas e procedimentos (TTPs) e indicadores de comprometimento (IOCs), que ajudam as equipes de segurança a identificar e mitigar riscos potenciais. Ao aproveitar a inteligência de ameaças, as organizações podem priorizar suas respostas de segurança, aprimorar seus mecanismos de defesa e adaptar suas estratégias de monitoramento de ameaças para serem mais proativas e direcionadas. Isso resulta em uma postura de defesa mais robusta, que alinha informações de segurança em tempo real com os objetivos de gerenciamento de riscos da organização.

Utilizando Inteligência de Ameaças no Monitoramento

Utilizar inteligência de ameaças no monitoramento envolve a integração de feeds de inteligência em tempo real aos sistemas de segurança para aprimorar a detecção e a análise de ameaças. Ao incorporar essa inteligência em ferramentas como planos de proteção, sistemas SIEM, firewalls e sistemas de detecção de intrusão, as organizações podem automatizar o processo de identificação e resposta a indicadores de comprometimento. Isso permite que as equipes de segurança detectem rapidamente padrões de atividade incomuns que correspondam às táticas, técnicas e procedimentos conhecidos de agentes de ameaças. Além disso, a inteligência de ameaças pode ser usada para ajustar as políticas de segurança e implementar defesas apropriadas, como proteções ou salvaguardas individuais, com base na gravidade e relevância da inteligência, garantindo que as medidas de segurança da organização estejam sempre alinhadas com o cenário de ameaças mais recente. Essa abordagem proativa não apenas acelera os tempos de resposta, mas também melhora a eficiência e a eficácia geral do processo de monitoramento de ameaças.

Técnicas e ferramentas de monitoramento de ameaças

Monitoramento de segurança de rede

As ferramentas de Monitoramento de Segurança de Rede (NSM) protegem as redes de computadores. Essas ferramentas permitem que as organizações detectem, analisem e respondam a ameaças e incidentes de segurança, tanto potenciais quanto em andamento. As ferramentas de NSM coletam continuamente dados de rede, como registros de tráfego, pacotes e fluxos, e analisam esses dados para identificar atividades suspeitas e anomalias que podem indicar uma violação de segurança. Ao fornecer visibilidade em tempo real das operações de rede, essas ferramentas permitem que os analistas de segurança rastreiem comportamentos de ameaças, avaliem seu impacto e respondam prontamente para mitigar os riscos. Além disso, as ferramentas de NSM geralmente incluem recursos como integração de inteligência de ameaças, sistemas de alerta e capacidades de resposta automatizada, que ajudam a otimizar o processo de monitoramento e aprimorar a postura geral de segurança de uma organização. Por meio de monitoramento e análise abrangentes, as ferramentas de NSM desempenham um papel crucial na proteção da integridade da rede e safeProteger dados sensíveis contra ameaças cibernéticas.

Monitoramento de ameaças em endpoints

O monitoramento de ameaças em endpoints, com foco especial em aplicativos cliente, é um componente crítico de uma estratégia abrangente de cibersegurança. Esse processo envolve a análise contínua de aplicativos cliente em execução em computadores, smartphones e navegadores, para detectar e responder a atividades maliciosas direcionadas a esses aplicativos. Ao empregar ferramentas e técnicas de monitoramento em tempo real, como detecção de instrumentação dinâmica e verificações de checksum, as organizações podem identificar comportamentos suspeitos em aplicativos, como acesso não autorizado a dados, conexões de rede incomuns ou alterações inesperadas na integridade de arquivos. Isso permite que as equipes de segurança de TI isolem rapidamente os aplicativos afetados e mitiguem as ameaças antes que elas se espalhem ou causem danos significativos. O monitoramento de ameaças em endpoints garante que os aplicativos cliente permaneçam protegidos contra exploração, mantendo tanto a integridade dos dispositivos quanto a confidencialidade dos dados que eles contêm.

Principais ferramentas de monitoramento de ameaças

RSA Netwitness: Uma ferramenta abrangente de monitoramento de ameaças de rede que, segundo a RSA, pode monitorar toda a infraestrutura de TI da empresa. Inclui recursos de busca e detecção de ameaças, painéis personalizáveis e utiliza aprendizado de máquina para detectar ameaças potenciais e gerar alertas em tempo real automaticamente.

bufar: Uma ferramenta de código aberto presente em muitos dos maiores centros de operações de segurança corporativa do mundo. O Snort analisa o tráfego de rede e identifica uma ampla gama de ameaças, como malware, spyware e explorações remotas. O Snort é considerado um sistema "baseado em regras" que funciona principalmente com base na detecção de anomalias.

Splunk Enterprise Security: Talvez o mais conhecido dos sistemas de gerenciamento de informações e eventos de segurança (SIEMs), o Splunk monitora toda a infraestrutura de TI com foco no tráfego de rede. Ele utiliza aprendizado de máquina para identificar ameaças e fornecer medidas de mitigação. Além disso, oferece um mecanismo de correlação avançado e recursos de busca ativa de ameaças.

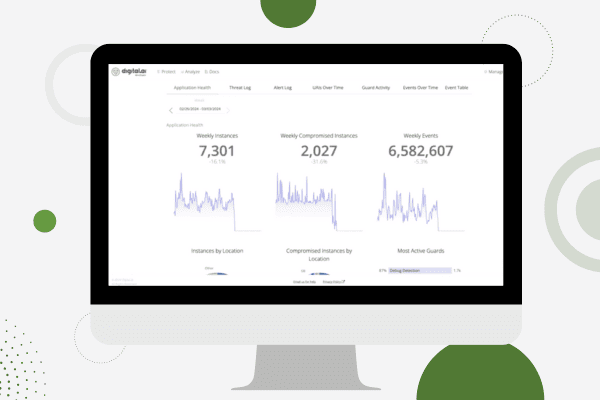

Digital.ai Compatível com aplicativos: Um dos poucos produtos de busca de ameaças em aplicativos no mercado que se concentra exclusivamente em aplicativos que estão fora da infraestrutura de TI ou firewall da empresa. Reconhecimento de aplicativos O App Aware monitora ataques a aplicativos por meio de "proteções" integradas aos aplicativos durante o processo de desenvolvimento. Normalmente, ele é integrado aos SIEMs e às ferramentas de monitoramento de ameaças descritas anteriormente para complementar o monitoramento de ameaças a aplicativos dentro do firewall corporativo.

Implementando o monitoramento de ameaças em sua organização

Implementando o monitoramento de ameaças A implementação de medidas de segurança em uma organização envolve uma série de etapas estratégicas para aprimorar a postura de segurança. Inicialmente, é essencial realizar uma avaliação de riscos completa para identificar os ativos mais críticos da organização — incluindo os aplicativos que ela disponibiliza para funcionários e clientes — e as potenciais ameaças que enfrentam. Com base nessa avaliação, o próximo passo é selecionar ferramentas e tecnologias adequadas de monitoramento de ameaças, como sistemas de detecção de intrusão (IDS), sistemas de gerenciamento de informações e eventos de segurança (SIEM) e softwares de monitoramento de clientes. monitoramento de aplicativos Ferramentas que estejam alinhadas às necessidades específicas da organização. Após a seleção das ferramentas, é crucial implantá-las e configurá-las para monitorar com precisão o tráfego de rede, os logs do sistema e os aplicativos de endpoint. Treinar a equipe de TI para gerenciar esses sistemas e interpretar os alertas gerados é outra etapa crítica, garantindo que a equipe possa responder de forma rápida e eficaz às ameaças detectadas. Por fim, a atualização e o aprimoramento contínuos dos processos e ferramentas de detecção, mitigação e monitoramento de ameaças, em resposta à evolução das ameaças e às mudanças nos requisitos organizacionais, garantirão que os esforços de monitoramento permaneçam eficazes e relevantes. Por meio dessas etapas, uma organização pode estabelecer uma estrutura robusta de monitoramento de ameaças que forneça proteção contínua contra potenciais ameaças à segurança.

O monitoramento eficaz de ameaças é essencial para manter uma organização segura, capaz de responder prontamente a ameaças cibernéticas e minimizar danos potenciais. Esse processo requer uma estrutura robusta que integre ferramentas avançadas de monitoramento, como sistemas de detecção de intrusão e sistemas de gerenciamento de informações de segurança (SIEM), com inteligência de ameaças em tempo real para antecipar e identificar possíveis incidentes de segurança. Envolve a avaliação e atualização contínuas das medidas de segurança para lidar com ameaças emergentes e a adaptação da estratégia de monitoramento de ameaças com base em mudanças organizacionais e na evolução do cenário de riscos. Treinar e equipar adequadamente as equipes de segurança para interpretar e agir com base nos dados de monitoramento é crucial, garantindo que elas possam isolar e mitigar ameaças rapidamente. Em última análise, o sucesso do monitoramento de ameaças se caracteriza por sua postura proativa, permitindo que uma organização detecte ameaças precocemente, responda com eficácia e mantenha a integridade operacional diante da natureza dinâmica e sempre presente das ameaças cibernéticas.