Qu’est-ce que l’obfuscation de code et comment fonctionne-t-elle ?

L'obfuscation du code rend plus difficile la rétro-ingénierie des applications que vous créez et mettez à la disposition de vos clients et employés pour une utilisation en dehors de votre pare-feu.

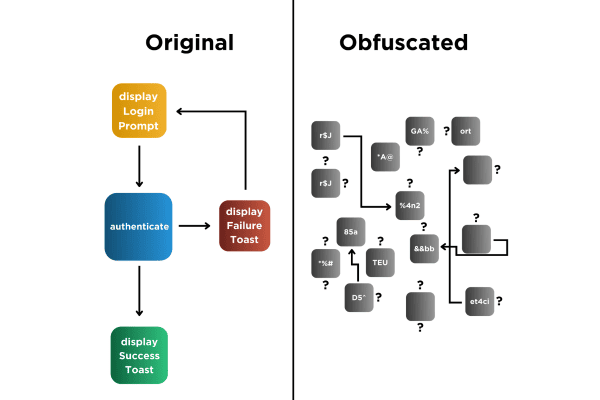

L'obfuscation de code est un processus qui rend les applications que vous créez pour une utilisation en dehors de votre pare-feu plus difficiles à comprendre après leur décompilation ou ingénierie inverse.

Pourquoi l'obfuscation du code est-elle nécessaire ?

Les applications que vous créez pour vos employés et vos clients – les applications utilisées en dehors de votre pare-feu – contiennent des exemples fonctionnels montrant comment accéder à vos systèmes back-end. Elles doivent impérativement contenir ces exemples pour fonctionner. Si vous n'obfusquez pas le code de vos applications, alors acteurs de la menace Il sera possible de lire cet exemple fonctionnel en téléchargeant simplement votre application depuis l'App Store ou une boutique d'applications tierce, en l'important dans l'un des nombreux outils d'instrumentation dynamique ou décompilateurs gratuits disponibles, puis en analysant le code. L'obfuscation du code rend ce type de subterfuge plus difficile à perpétrer par des acteurs malveillants.

Techniques utilisées dans l'obfuscation du code

Obfuscation de la mise en page

L'obfuscation de la mise en page désigne une technique spécifique d'obfuscation de code visant à protéger un logiciel en modifiant la structure et l'agencement de son code exécutable. Cette méthode consiste à réorganiser l'ordre des instructions et à insérer du code non fonctionnel afin de tromper toute personne tentant de procéder à une ingénierie inverse ou d'analyser le logiciel. En perturbant le flux logique attendu dans la structure du code, l'obfuscation de la mise en page complique considérablement la tâche des acteurs malveillants qui cherchent à discerner la véritable finalité du programme ou à extraire des données sensibles.

Obfuscation des données

L'obfuscation des données est une technique de sécurité utilisée pour protéger les informations sensibles en les masquant délibérément afin d'empêcher tout accès non autorisé lors du développement et du déploiement de logiciels. Cette méthode consiste à modifier les données de manière à ce qu'elles restent utilisables pour le traitement et les tests, mais deviennent inintelligibles ou dénuées de sens en dehors de leur contexte d'utilisation. Parmi les techniques courantes, on trouve le masquage, la tokenisation et le brouillage des données.

Obscurcissement du flux de contrôle

L'obfuscation du flux de contrôle est une technique avancée de protection du code utilisée pour sécuriser un logiciel en complexifiant sa logique d'exécution et en la rendant plus difficile à comprendre. Cette méthode consiste à modifier les chemins d'exécution normaux et prévisibles d'un programme sans en changer le résultat final. Parmi les techniques employées, on trouve l'insertion d'instructions conditionnelles, itératives et de sauts qui génèrent des séquences d'exécution trompeuses et des chemins d'exécution morts. Ces interventions complexifient le graphe de flux de contrôle de l'application, rendant difficile pour les ingénieurs en rétro-ingénierie ou les outils automatisés de retracer la véritable fonctionnalité du code ou d'effectuer une analyse statique.

Obfuscation préventive

L'obfuscation préventive est une stratégie de sécurité proactive qui consiste à utiliser des techniques d'obfuscation pour safeIl est essentiel de protéger le code logiciel avant qu'il ne devienne la cible d'activités malveillantes. Cette approche anticipe les menaces potentielles à la sécurité et met en œuvre des méthodes d'obfuscation, telles que l'obfuscation de la structure, des données et du flux de contrôle, dès les premières étapes du cycle de développement. En masquant la logique interne, les structures de données et le flux d'exécution d'une application, l'obfuscation préventive complique considérablement l'analyse ou la manipulation du logiciel par les attaquants. Cette méthode est particulièrement efficace pour dissuader la rétro-ingénierie et garantir la protection des éléments essentiels du logiciel, même en cas de faille de sécurité.

Avantages de l'utilisation de l'obfuscation du code

Protection contre la rétro-ingénierie

L'obfuscation constitue un mécanisme de défense essentiel contre la rétro-ingénierie, car elle complexifie la lisibilité et la compréhension du code source. En transformant un code simple en un véritable casse-tête, les techniques d'obfuscation telles que la modification des flux de contrôle, le chiffrement des chaînes de données et la réorganisation des structures de code entravent considérablement la capacité des attaquants à analyser et comprendre le fonctionnement sous-jacent du logiciel. Cette protection garantit la sécurité des algorithmes propriétaires, de la logique métier et des données sensibles face aux concurrents, aux cybercriminels et autres entités non autorisées cherchant à reproduire ou exploiter le logiciel.

Sécurisation de la adresse IP

L'obfuscation joue un rôle essentiel dans la protection de la adresse IP des logiciels en masquant le code source qui renferme des techniques et innovations propriétaires précieuses. Cette méthode empêche les concurrents et les entités malveillantes d'accéder facilement aux aspects uniques du logiciel, tels que les algorithmes, les choix de conception et les processus spécialisés, ou de les reproduire. En complexifiant la structure du code et ses chemins d'exécution, l'obfuscation garantit que la adresse IP reste inaccessible et difficile à dupliquer. safepréserver l'avantage concurrentiel de l'entreprise et ses efforts d'innovation continue.

Améliorer l'efficacité du code

Bien que l'obfuscation soit principalement utilisée à des fins de sécurité, elle peut aussi indirectement améliorer l'efficacité du code dans certains contextes. En restructurant et en minimisant les chemins d'exécution grâce à des techniques telles que l'élimination du code mort et l'optimisation des flux de contrôle, l'obfuscation peut réduire l'empreinte mémoire du code et potentiellement diminuer la charge sur les processeurs. Ce processus de rationalisation peut se traduire par des temps d'exécution plus rapides et une consommation de mémoire moindre, notamment dans les applications volumineuses où le code superflu peut être supprimé sans affecter les fonctionnalités. Ainsi, bien que son objectif premier soit de sécuriser le code, l'obfuscation peut également contribuer à de meilleures performances applicatives dans des circonstances spécifiques.

Le processus d'obfuscation du code

Obfuscation manuelle

L'obfuscation manuelle est une technique d'obfuscation de code où les développeurs modifient intentionnellement le code source manuellement afin de le rendre plus difficile à comprendre et à déchiffrer. Cette pratique consiste à renommer les variables et les fonctions avec des noms non descriptifs, à restructurer les constructions logiques et à insérer des commentaires trompeurs ou à supprimer la documentation. Contrairement aux outils automatisés qui appliquent des modèles d'obfuscation de manière systématique, l'obfuscation manuelle permet des approches plus nuancées et créatives, ciblant spécifiquement les zones les plus sensibles du code. Cependant, elle exige une connaissance approfondie du code et peut s'avérer chronophage, ce qui la rend moins adaptée aux projets de grande envergure. L'obfuscation manuelle est particulièrement utile pour adapter l'obfuscation aux besoins spécifiques et aux impératifs de sécurité de l'application.

Obfuscation automatisée

L'obfuscation automatisée consiste à utiliser des outils logiciels pour masquer le code source de manière automatique et systématique. Ces outils appliquent diverses techniques d'obfuscation, telles que le renommage de symboles, le chiffrement de chaînes de caractères et la réorganisation de blocs de code, à une échelle et une vitesse inaccessibles par des méthodes manuelles. Les outils d'obfuscation automatisée sont conçus pour s'intégrer parfaitement au processus de compilation, garantissant ainsi une obfuscation cohérente à chaque compilation. Ceci permet non seulement de gagner un temps précieux et de réduire considérablement les efforts, mais aussi de maintenir un niveau de sécurité homogène dans l'ensemble de l'application. L'obfuscation automatisée est particulièrement précieuse dans les projets de grande envergure où la mise en œuvre de pratiques d'obfuscation manuelles serait trop complexe et gourmande en ressources.

Limites de l’obscurcissement du code

Bien que l'obfuscation de code soit efficace pour complexifier la rétro-ingénierie logicielle, elle ne constitue pas une solution de sécurité infaillible. L'une de ses principales limites réside dans le fait qu'elle n'élimine pas les vulnérabilités du code lui-même ; elle les dissimule simplement. Des attaquants expérimentés, disposant de temps et de ressources suffisants, peuvent finir par déchiffrer un code obfusqué, notamment grâce à des outils et techniques de désobfuscation sophistiqués. De plus, l'obfuscation peut parfois entraîner une dégradation des performances, car la complexité accrue qu'elle introduit peut augmenter le temps d'exécution et la consommation de ressources de l'application. Par ailleurs, elle peut compliquer le débogage et la maintenance du logiciel, car la lisibilité et la compréhension du code sont considérablement réduites. Ces facteurs rendent indispensable l'utilisation de l'obfuscation dans le cadre d'une stratégie de sécurité globale, complétée par d'autres mesures de défense.

Obfuscation du code dans différents langages de programmation

Les langages peuvent être obfusqués à différents degrés et nécessitent différents niveaux d'obfuscation pour être véritablement sécurisés. Les langages compilés en un format intermédiaire, par exemple, conservent une quantité importante de métadonnées qui, si elles ne sont pas obfusquées, peuvent être facilement reconstituées par rétro-ingénierie à l'aide d'outils de piratage disponibles dans le commerce. Pour une description complète des méthodes d'obfuscation possibles et recommandées pour les différents langages, cliquez ici. ici.

Outils populaires d'obfuscation de code

- Dotfuscator : Spécialement conçu pour les applications .NET, Dotfuscator offre une protection complète en obfusquant le code, en renommant les identifiants et en chiffrant les chaînes de caractères. Il fournit également des fonctionnalités de sécurité supplémentaires telles que la détection de falsification et l'expiration pour renforcer la protection. safeApplications de garde.

- Obfuscateur-LLVM : Cet outil est une extension du compilateur LLVM conçue pour ajouter des fonctionnalités d'obfuscation aux projets compilés avec LLVM. Il prend en charge diverses techniques d'obfuscation telles que l'aplatissement du flux de contrôle et la substitution d'instructions, et s'adresse aux applications C et C++.

- Outil d'obfuscation JavaScript : Conçu pour JavaScript, cet outil assure l'obfuscation du code en le transformant en un format difficilement compréhensible grâce à diverses techniques telles que le renommage des variables, le chiffrement des chaînes de caractères et le brouillage des fonctions. Il est particulièrement utile pour protéger les scripts d'applications web contre toute altération ou copie facile.

- Obfuscateur Xamarin : Conçu pour les applications développées avec le framework Xamarin, cet outil contribue à protéger le code sur différentes plateformes mobiles, notamment iOS et Android. Il applique plusieurs méthodes d'obfuscation pour répondre aux besoins spécifiques de chaque plateforme. sécurité des applications mobiles.

Ces outils open source constituent des atouts précieux dans la boîte à outils des développeurs, contribuant à protéger la adresse IP et à renforcer la sécurité de leurs applications.

Si vous recherchez les meilleurs outils d'obfuscation, nous vous recommandons bien sûr le nôtre. Digital.ai Application Security pour mobile, Web, Applications de bureau.

Progrès dans les techniques d'obfuscation

Voici un aperçu de certaines des avancées les plus récentes en matière de techniques d'obfuscation, mettant en lumière les progrès novateurs réalisés dans ce domaine :

Informatique confidentielle

L'une des avancées majeures en matière d'obfuscation est l'intégration du calcul confidentiel, qui permet d'effectuer des calculs sur des données chiffrées sans avoir à les déchiffrer au préalable. Cette technique est particulièrement prometteuse pour le cloud computing et la protection des données, car elle permet un traitement sécurisé tout en préservant la confidentialité des données.

Obfuscation multicouche

Les développeurs utilisent désormais des approches d'obfuscation multicouches, qui appliquent différentes techniques d'obfuscation à diverses étapes du processus de développement logiciel. Cette stratégie par couches renforce la sécurité en rendant exponentiellement plus difficile pour les attaquants de déchiffrer chaque couche d'obfuscation.

Obfuscation pilotée par l'IA

L'intelligence artificielle est utilisée pour automatiser et optimiser le processus d'obfuscation. Les algorithmes d'IA analysent le code et déterminent les techniques d'obfuscation les plus efficaces à appliquer, en fonction des schémas et vulnérabilités spécifiques du logiciel. Cette méthode garantit une obfuscation hautement personnalisée et robuste.

Prédicat opaque*

Des recherches récentes ont permis d'affiner l'utilisation des prédicats opaques dans l'obfuscation de code. Il s'agit d'expressions dont la valeur de vérité est toujours connue à la compilation, mais qui apparaissent ambiguës pour un attaquant. L'amélioration des techniques de génération de prédicats opaques plus complexes rend le processus de désobfuscation plus difficile et plus long.

Résistance à l'informatique quantique

Avec les progrès de l'informatique quantique, les chercheurs développent des techniques d'obfuscation capables de résister aux attaques d'ordinateurs quantiques, qui pourraient potentiellement compromettre de nombreuses méthodes cryptographiques actuellement utilisées. Cela implique la conception d'algorithmes résistants aux méthodes de décryptage classiques et quantiques.

Rôle de l'IA dans l'obfuscation du code

L'intelligence artificielle révolutionne le domaine de l'obfuscation de code en introduisant des techniques plus intelligentes et adaptatives qui améliorent la sécurité et l'efficacité des mesures de protection logicielle. Voici quelques rôles clés que joue l'IA dans ce domaine :

- Prise de décision automatisée en matière d'obfuscation : L'IA peut analyser un code source pour identifier les segments critiques qui bénéficieraient le plus de l'obfuscation, optimisant ainsi l'application des techniques d'obfuscation. En tirant des enseignements des expériences d'obfuscation précédentes, les algorithmes d'IA peuvent prédire les méthodes les plus efficaces pour différents types de code, rendant le processus plus ciblé et efficient.

- Personnalisation et adaptabilité : Les outils basés sur l'IA peuvent adapter les techniques d'obfuscation à l'architecture et au modèle de menaces spécifiques d'une application. Cette approche personnalisée garantit que l'obfuscation est non seulement plus difficile à déchiffrer, mais qu'elle n'affecte pas indûment les performances ni les fonctionnalités de l'application.

- Complexité et variabilité accrues : L'IA peut générer des schémas d'obfuscation extrêmement complexes, plus difficiles à analyser ou à prédire pour les attaquants. En introduisant de la variabilité et des éléments non déterministes dans le processus d'obfuscation, l'IA rend la rétro-ingénierie beaucoup plus ardue et chronophage.

- Obfuscation dynamique : L'IA peut faciliter l'obfuscation dynamique, où le code modifie sa propre structure en cours d'exécution, en fonction du contexte ou en réponse à une attaque. Cette adaptation en temps réel ajoute une couche de protection supplémentaire, car l'obfuscation n'est pas statique et évolue en fonction de l'environnement ou des menaces.

- Intégration avec d'autres mesures de sécurité : L'IA peut intégrer harmonieusement l'obfuscation à d'autres techniques de sécurité, telles que le chiffrement et les systèmes de détection d'intrusion. Par exemple, elle peut déterminer les moments et les méthodes les plus appropriés pour réobfusquer ou déchiffrer des portions de code en fonction de l'analyse des menaces, renforçant ainsi la sécurité.