公開日:12月10、2024

iOSアプリのセキュリティに関するベストプラクティスガイド

iOSアプリは脅威アクターにとって格好の標的です。開発者は safe強力なセキュリティ対策を実装することで、リバースエンジニアリング、不正なコード操作、その他の新たな脅威からアプリを守りましょう。このガイドでは、アプリ開発における必須のベストプラクティスを紹介します。 iOSアプリのセキュリティコードの難読化やデータの暗号化からランタイム保護や安全なアプリ配布まで、あらゆることをカバーします。

iOS セキュリティアーキテクチャの概要

iOSのセキュリティアーキテクチャは、アプリとユーザーデータを不正アクセスや悪意のある攻撃から保護する、階層化された防御システムを提供するように設計されています。ハードウェア暗号化、セキュアブートチェーン、サンドボックスといったコア機能は強固な基盤を構築しますが、アプリのセキュリティを確保するには、プラットフォームに組み込まれた保護機能以上のものが必要です。 アプリケーションの強化 は、次のような技術を採用した重要なコンポーネントです。

- コードの難読化 アプリのロジックを隠す

- 改ざん防止メカニズム 検出して抵抗する 不正な変更

- ランタイムアプリケーション自己保護 (RASP) 実行中のアプリを監視および防御する

- 強力な脅威監視 ツールは潜在的な攻撃に関するリアルタイムの洞察を提供し、開発者が新たなリスクに迅速に対応できるようにします。

これらの対策を iOS のネイティブ セキュリティの上に重ねることで、開発者は一般的な脅威や高度な脅威に対して耐性のあるアプリを構築できます。

iOSエコシステムにおけるアプリセキュリティの重要性

iOSエコシステムは、私たち全員の日常生活、プライベート、娯楽、そしてビジネスとますます密接に絡み合っており、セキュリティは最優先事項です。Appleのエコシステムは、厳格なApp Store審査プロセスやデバイスレベルの保護など、堅牢なネイティブセキュリティ機能を提供していますが、これらの対策だけではセキュリティを確保することはできません。 safe高度な脅威だけでなく、多くの一般的な脅威からも保護する必要があります。特に脅威の手口が巧妙化するにつれ、アプリはリバースエンジニアリング、不正なコード操作、ランタイム攻撃に対して脆弱なままです。アプリケーションの強化などの高度な対策でiOSアプリを保護することで、ユーザーデータの保護、ブランドの評判の維持、プライバシー規制への準拠を確保できます。競争の激しい市場において、 強力なアプリセキュリティは単なる技術的な必要性ではなく、ビジネス上の必須事項です.

iOSアプリへの脅威を理解する

iOSアプリケーションの一般的な脆弱性

iOSエコシステムの堅牢なセキュリティ機能にもかかわらず、アプリケーションには依然として攻撃にさらされる脆弱性が存在する可能性があります。 難読化の欠如 攻撃者がアプリのコードをリバースエンジニアリングし、そこに埋め込まれた機密ロジックやキーを発見することが容易になります。同様に、 改ざん防止メカニズム アプリは、悪意のあるコードの挿入やセキュリティチェックのバイパスといった不正な変更に対して脆弱です。その他の一般的な脆弱性としては、安全でないデータストレージ、脆弱な暗号化方法、不十分な入力検証などが挙げられ、これらはデータ漏洩や不正利用につながる可能性があります。ランタイム保護を実装していない場合、アプリは動的インストルメンテーションやデバッグ攻撃といったリアルタイムの脅威にもさらされる可能性があります。これらの脆弱性への対処は、ユーザーデータとアプリの整合性の両方を保護するために不可欠です。

iOSアプリを標的とした攻撃の種類

高度な攻撃は、アプリ内のセキュリティの脆弱性を悪用するために iOS アプリを標的とするケースが増えています。

- リバースエンジニアリング: 脅威の攻撃者がアプリを逆コンパイルしてコードを調査し、機密情報を明らかにしたり、機能を複製したりする一般的な攻撃です。

- コードインジェクションと改ざん:A攻撃者がアプリの動作を変更し、セキュリティ制御を回避したり、悪意のある機能を埋め込んだりする可能性があります。

- ダイナミック計装 攻撃: 多くの場合、Frida や Ghidra などのツールを使用して、アプリのプロセスをリアルタイムで操作し、認証をバイパスしたり、機密データを抽出したりします。

- 中間者攻撃(MitM): 安全でないネットワーク通信をターゲットにして、アプリとバックエンド サーバー間で送信されるデータを傍受します。

- マルウェアおよびフィッシング キャンペーン: アプリのセキュリティの弱点を悪用して、ユーザーの資格情報を盗んだり、有害なソフトウェアを展開したりします。

これらの攻撃ベクトルは、進化する脅威から身を守るために、アプリケーションの強化、暗号化、ランタイム監視などの包括的な対策が極めて重要であることを浮き彫りにしています。

iOSアプリのセキュリティ保護の概要

安全なコーディングの実践

安全なコーディング手法の採用は、基本的な衛生管理です。開発者は、すべての入力を検証し、ユーザーデータをサニタイズし、パラメータ化されたクエリを使用してインジェクション攻撃を防ぐことで、攻撃対象領域を最小限に抑えることを最優先に考えるべきです。APIキーや暗号鍵などの機密データは、リバースエンジニアリングによって簡単に抽出できるため、アプリにハードコードしないでください。安全なデータストレージのためのKeychainや、暗号化操作のためのSecure EnclaveなどのネイティブiOSセキュリティAPIを活用することで、保護層をさらに強化できます。定期的なコードレビュー、静的解析、自動テストは、開発ライフサイクルの早い段階で脆弱性を特定し、修正するのに役立ちます。クリーンで安全、かつ防御的に構造化されたコードを記述することで、開発者は本質的に攻撃に対する耐性が高いアプリを構築し、セキュリティエンジニアやテストエンジニアの作業負荷を軽減できます。

データ保護と暗号化

データ保護と暗号化は、 iOSアプリのセキュリティ保護 の三脚と safe機密性の高いユーザー情報を保護します。暗号化により、保存時および転送中のデータが不正な第三者に読み取られることが防止されます。iOSは以下のような組み込みフレームワークを提供しています。 コモンクリプト の三脚と 暗号キットAES-256のような強力な暗号化アルゴリズムを実装するために、デバイスにローカルに保存されるデータは、 キーホルダー またはファイル保護クラスを使用して、ユーザーの認証情報へのアクセスを関連付けます。次のような安全なネットワークプロトコルを実装します。 HTTPS TLS 転送中のデータのセキュリティは、中間者攻撃(MitM)による傍受や改ざんを防ぐために重要です。 ホワイトボックス暗号 さらなる防御層を追加することで、アプリがリバースエンジニアリングされた場合でも暗号鍵を安全に保護することができます。堅牢な暗号化技術と適切な鍵管理を組み合わせることで、開発者は機密データを不正アクセスや盗難から確実に保護することができます。

Appleのセキュリティ機能を活用する

Apple は、開発者が iOS アプリケーションの保護を強化するために活用できる包括的なセキュリティ機能スイートを提供しています。

| 機能 | 詳細説明 |

|---|---|

| アプリトランスポートセキュリティ | アプリにHTTPSの使用を義務付けることで安全なネットワーク接続を強制します。 safe転送中のデータを保護します。 |

| キーチェーンサービスAPI | 認証トークンやパスワードなどの機密データを安全に保存する方法を提供します。 |

| FaceIDとTouchID | セキュリティを損なうことなく利便性を高める安全な生体認証。 |

| セキュアエンクレーブ | 暗号化操作と機密データがメインプロセッサから分離されることを保証する専用のハードウェア ベースのモジュール。 |

| 公証とApp Storeレビュープロセス | アプリに既知の悪意のあるコードがないことを確認します。 |

これらの機能をアプリに統合することで、開発者は iOS エコシステムのベスト プラクティスに沿った強力なセキュリティ基盤を構築できます。

定期的なセキュリティ監査とテスト

iOS アプリケーションの整合性を維持するには、定期的なセキュリティ監査とテストが不可欠です。

- セキュリティ監査 アプリのアーキテクチャ、コードベース、構成を体系的にレビューし、潜在的な弱点を特定して対処します。

- 静的アプリケーション セキュリティ テスト (SAST) や動的アプリケーション セキュリティ テスト (DAST) などの自動化ツール それぞれ開発中と実行中に問題を発見できます。

- 侵入テスト 現実世界の攻撃をシミュレートして、高度な脅威に対するアプリの防御力を評価します。

- 継続的なセキュリティテストをCI/CDパイプラインに統合する アップデートや新機能によって脆弱性が生じないことを保証します。

依存関係やライブラリに既知のセキュリティ問題がないか定期的に確認することも同様に重要です。サードパーティ製コンポーネントはパッチを適用しないと悪用される可能性があるためです。開発者は、継続的な監査を実施し、進化する脅威に対してアプリをテスト・強化することで、セキュリティギャップに積極的に対処できます。

アプリケーションの強化

難読化

難読化はアプリケーションの強化において重要な技術である iOSアプリのセキュリティを強化するために、コードの理解とリバースエンジニアリングを困難にする技術です。このプロセスでは、判読可能なコードを、脅威アクターが理解できない機能的に同一の形式に変換します。変数、メソッド、クラスの名前を分かりにくい名前に変更したり、誤解を招くコードや冗長なコードを挿入したりするなどの手法により、アプリのロジックを効果的に隠蔽できます。難読化 safeAPIキー、アルゴリズム、独自ロジックなどの機密情報を保護し、攻撃者による悪用や複製のリスクを軽減します。難読化だけではリバースエンジニアリングを完全に防ぐことはできませんが、攻撃者の難易度を大幅に高め、貴重な時間を稼ぎ、暗号化や改ざん防止技術などの他のセキュリティ対策を補完します。

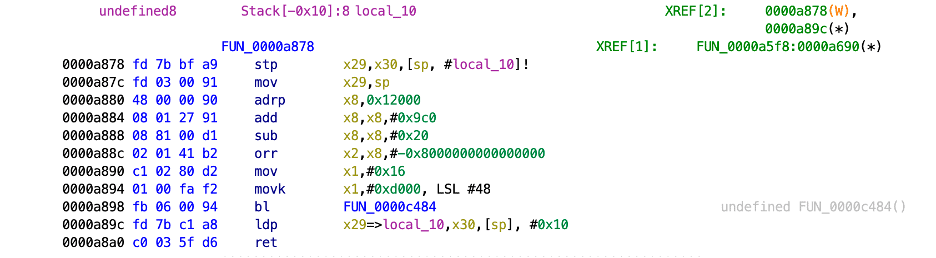

図1: 難読化前のアセンブリコードの一部

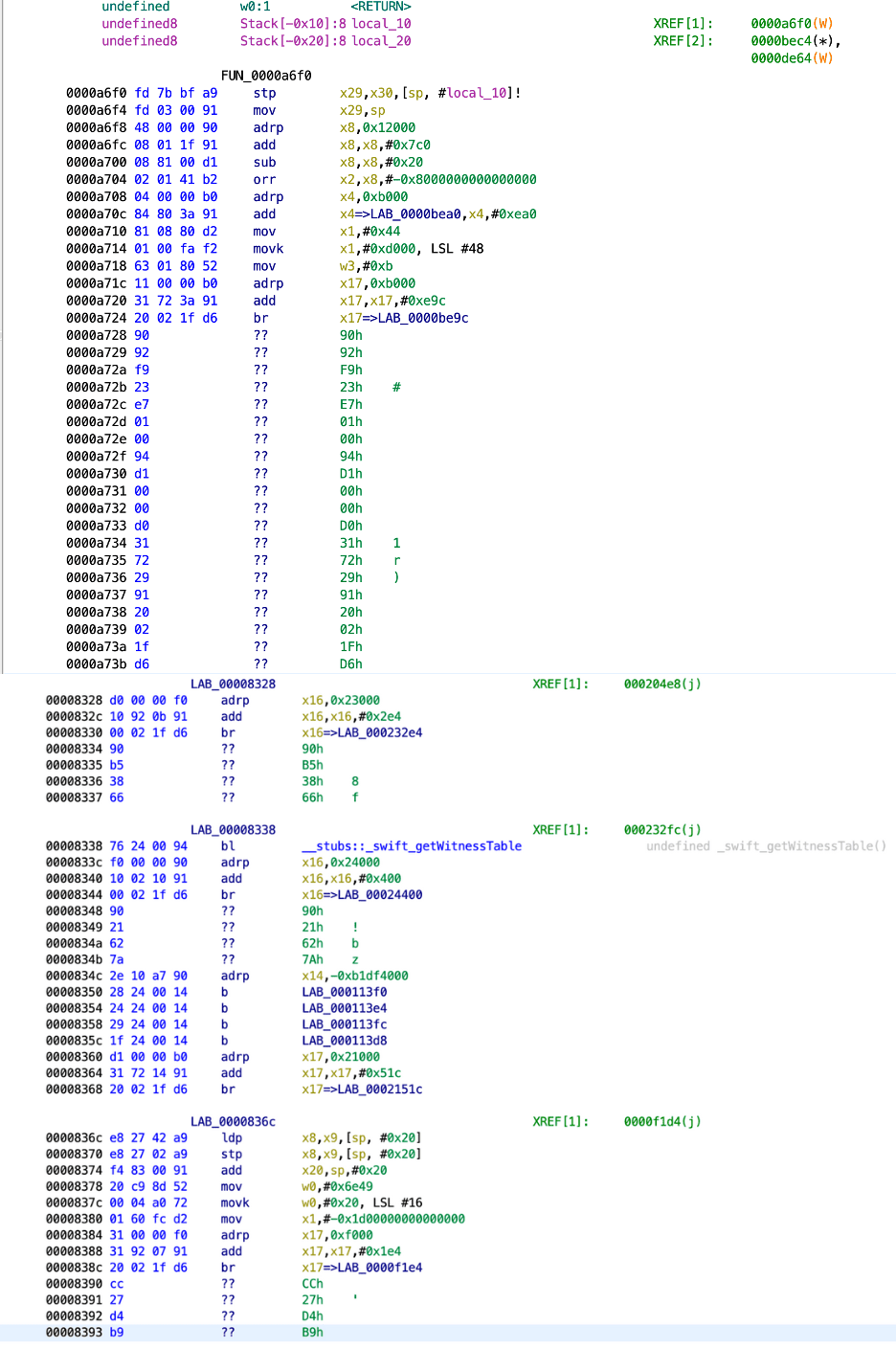

図2: 難読化後の同じアセンブリコード

改ざん防止

iOSアプリを不正な変更や悪意のある干渉から保護するためには、アプリケーションの堅牢化において改ざん防止対策が不可欠です。これらの技術は、アプリのコード、リソース、または動作を変更しようとする試みを検知し、対処します。一般的な改ざん防止戦略には、以下のものがあります。

- 整合性チェックの埋め込み 実行時にアプリのコードを検証し、不正な変更が行われていないことを確認します。

- デジタル署名の検証 アプリとそのコンポーネントの信頼性を確認できます。

- 改ざん防止メカニズム デバッグやインストルメンテーション ツールの兆候を監視し、改ざんが検出されるとアラートをトリガーしたりアプリの実行を停止したりします。

これらの対策を統合することで、開発者は攻撃者を阻止し、アプリに対する制御を維持し、機密データや機能が侵害されるのを防ぐことができます。

脅威の監視

脅威監視は、iOSアプリの動作と環境を継続的に監視し、悪意のあるアクティビティの兆候を検出するプロアクティブなアプローチです。このアプローチでは、コードのリバースエンジニアリングの試み、機密データへの不正アクセス、デバッグツールや動的インストルメンテーションツールの存在など、異常なパターンを検出できるツールをアプリ内に埋め込みます。リアルタイム監視システムは、疑わしいアクティビティを記録し、アラートを送信し、アプリの機能制限やセッションの終了といった保護対応をトリガーできます。脅威監視を一元化されたセキュリティ情報イベント管理(SIEM)システムに統合することで、開発者は攻撃パターンに関する貴重な洞察を得て、新たな脅威に迅速に対応できます。開発者は脅威を継続的に監視することで堅牢な防御を維持し、進化する攻撃戦略にも関わらずアプリのセキュリティを確保できます。

ラスプ

ランタイムアプリケーション自己保護(RASP)は、iOSアプリが脅威をリアルタイムで検知し、対応できるようにする最先端のセキュリティ対策です。従来の境界防御とは異なり、RASPはアプリ内で動作し、アプリの動作と実行環境を監視して異常や悪意のあるアクティビティを特定します。RASPは、悪意のあるコードの挿入、動的インストルメンテーションツールによるアプリの操作、脆弱性の悪用などの脅威が検出されると、即座に対応策を講じます。具体的には、操作のブロック、イベントのログ記録、セキュリティチームへのアラート送信、アプリのシャットダウンなどを行い、さらなる侵害を防止します。RASPを統合することで、開発者は高度な攻撃に対してアプリの耐性を維持し、脅威の状況に合わせて進化する動的な保護層を提供できます。

認証とアクセス制御

強力な認証メカニズムの実装

強力な認証メカニズムは、iOSアプリケーションのセキュリティを確保し、承認されたユーザーのみが機密機能やデータにアクセスできるようにするために不可欠です。ユーザーが知っている情報(パスワード)、ユーザーが所有している情報(デバイスまたはトークン)、そしてユーザーの情報(生体情報)を組み合わせた多要素認証(MFA)を実装することで、セキュリティが大幅に強化されます。iOSは、以下のような生体認証用の堅牢なAPIを提供しています。 フェイス ID の三脚と タッチIDは、便利でありながら非常に安全な保護層を追加します。開発者は、強力で一意のパスワードを要求したり、PBKDF2やArgon2などのアルゴリズムを使用したハッシュストレージを利用したりといった、安全なパスワードポリシーを強制する必要があります。さらに、OAuth 2.0やOpenID Connectなどのプロトコルを介してフェデレーションIDプロバイダーを統合することで、既存のプラットフォームのセキュリティを活用しながら認証を効率化できます。強力な認証を優先することで、開発者は不正アクセスのリスクを大幅に軽減し、安全なセキュリティを確保できます。 safer ユーザー エクスペリエンス。

ロールベースのアクセス制御と権限管理

iOSアプリケーションのセキュリティ維持には、ロールベースのアクセス制御(RBAC)と効果的な権限管理が不可欠です。RBACは、ユーザーの責任に基づいて特定の役割を割り当て、役割に必要な機能とデータのみにアクセスできるようにします。例えば、管理者は構成設定にアクセスできる一方、一般ユーザーは特定のアプリ機能の表示や操作のみを許可することができます。開発者は、リソースレベルでアクセスを許可または拒否するきめ細かな権限管理を実装し、機密データの漏洩を最小限に抑える必要があります。 NSUserDefaults の三脚と キーチェーンサービス 権限設定を安全に保存・管理し、サーバー側のロジックによってセッションやデバイス間の一貫性を確保します。ユーザーのニーズの変化に合わせてロールと権限を定期的に確認・更新することで、セキュリティがさらに強化され、最小権限の原則が一貫して適用されます。

iOSアプリのネットワークセキュリティ

安全なネットワーク通信の確保

iOSアプリとバックエンドサーバー間で交換されるデータを保護するには、安全なネットワーク通信が不可欠です。 TLS (トランスポート層セキュリティ) を使用した HTTPS データが転送中に暗号化されることを保証する。 safe中間者攻撃(MitM)による傍受から保護する。開発者は アプリトランスポートセキュリティ (ATS)安全な接続を必要とし、 safe データ転送。証明書ピンニングは、アプリが特定の証明書のみを信頼するようにすることでセキュリティをさらに強化し、悪意のあるサーバーに接続するリスクを軽減します。さらに、インジェクション攻撃を防ぐため、機密データは送受信前に必ず検証とサニタイズを行う必要があります。安全なネットワーク通信を優先することで、開発者はユーザー情報を保護し、アプリとサーバーのやり取りの整合性を維持できます。

データ転送のためのSSL/TLSの実装

SSL/TLSは、iOSアプリとバックエンドサーバー間の安全なデータ転送を保証します。TLSは暗号化、認証、そしてデータの整合性を提供し、通信中の不正アクセスや改ざんを防止します。開発者は、強力な暗号スイートを使用するようにサーバーを設定し、適切な証明書管理によって脆弱性を回避する必要があります。さらにセキュリティを強化するために、ホワイトボックス暗号化を統合することで、たとえリバースエンジニアリングされたとしても、アプリ自体の暗号鍵を保護することができます。従来の暗号化とは異なり、 ホワイトボックス暗号化 鍵マテリアルを埋め込むことで、鍵の抽出を防止し、侵害された環境下でも機密データが保護された状態を維持します。SSL/TLSとホワイトボックス暗号化を組み合わせることで、開発者は中間者攻撃などの外部脅威や、鍵の漏洩などの内部リスクから堅牢に防御できます。

iOSアプリにおけるユーザーデータの保護

機密データの責任ある取り扱い

機密性の高いユーザーデータの保護は、 iOSアプリのセキュリティ開発者は、データの露出を最小限に抑え、機密性、整合性、可用性を確保するための対策を講じる必要があります。個人識別情報、支払い情報、認証トークンなどの機密情報は、決して平文で保存しないでください。代わりに、次のような安全なストレージソリューションを活用しましょう。 iOSキーチェーン あるいは、ファイル保護クラスを使用して保存データを暗号化するなど、データ最小化の原則も適用し、アプリの機能に必要なデータのみを収集・保存する必要があります。適切なアクセス制御を実施し、認証済みかつ承認されたユーザーのみが機密データにアクセスできるようにする必要があります。さらに、開発者は、ネットワーク経由で送信されるすべてのデータがTLSなどのプロトコルを使用して暗号化されていることを確認する必要があります。機密データを責任を持って扱うことは、ユーザーを保護し、企業がプライバシー規制を遵守し、顧客との信頼関係を築くのに役立ちます。

データ最小化および匿名化技術の実装

データの最小化と匿名化は、iOSアプリケーションにおけるリスクを軽減し、ユーザーのプライバシーを確保するために不可欠な対策です。データ最小化の原則を遵守することで、開発者はアプリの機能に必要なデータのみを収集・保持し、侵害発生時の情報漏洩リスクを最小限に抑えることができます。

| 専門 | 公式サイト限定 |

|---|---|

| 匿名化技術 | 個人を特定できる情報 (PII) を削除または難読化することでセキュリティを強化し、保存または送信されたデータが個人にまで遡れないようにします。 |

| トークン化、ハッシュ化、暗号化 | 主要なアプリ機能の使いやすさを維持しながら、ユーザー ID や支払い詳細などの機密データを匿名化します。 |

| 自動化されたプロセス | 定期的に不要なデータや古くなったデータを確認して削除します。 |

これらの慣行 safeユーザー情報を保護し、GDPR や CCPA などのプライバシー規制に準拠することで、ユーザーの信頼と規制遵守を高めます。

セキュアストレージソリューション

キーチェーンサービスの活用

iOSキーチェーンは、パスワード、暗号化キー、認証トークンなどの機密データ専用に設計された、堅牢で安全なストレージソリューションです。キーチェーンサービスを活用することで、開発者は重要な情報を暗号化されたハードウェアベースの環境に安全に保存できます。キーチェーンは自動的にアクセス制御を実施し、データへのアクセスをアプリ(またはデータを作成したアプリ)に制限し、必要に応じてFace IDやTouch IDなどのユーザー認証を要求します。さらに、iOSのセキュリティアーキテクチャ全体と統合されているため、デバイスが侵害された場合でもキーチェーンのデータは保護されます。開発者は分かりやすいAPIを使用してキーチェーン機能にアクセスできるため、セキュリティを犠牲にすることなくシームレスな統合が可能になります。キーチェーンサービスを採用することで、iOSアプリは機密性の高いユーザーデータを安全に管理し、安全でないストレージに関連するリスクを最小限に抑えることができます。

ユーザー設定とデータファイルの保護

ユーザー設定とデータファイルのセキュリティを確保することは、信頼を維持し、不正アクセスを防ぐために不可欠です。iOSでは、開発者は ファイル保護クラス アプリのサンドボックスに保存されているデータファイルを保護します。これらのクラスはデバイスの暗号化機能を活用し、デバイスのロック状態など、アプリの状態に基づいてファイルへのアクセスを制限します。 NSUserDefaults機密情報はプレーンテキストで保存しないでください。代わりに、保存前にデータを暗号化するか、次のような安全な代替手段を選択してください。 キーホルダー 機密性の高いデータについては、開発者は機密ファイルを容易にアクセスできるディレクトリに保存しないようにし、不要になったファイルは個人を特定できる情報をすべて削除する必要があります。これらの対策を実装することで、デバイスの紛失、盗難、または侵害が発生した場合でも、ユーザーの設定とデータが保護された状態を維持できます。

Deployメントセキュリティ対策

アプリのレビューと承認プロセス

App Storeの審査および承認プロセスは、iOSアプリケーションのセキュリティと整合性を確保するための重要なステップです。Appleの厳格な審査基準は、セキュリティ上の欠陥、悪意のある動作、またはプライバシーポリシーへの違反を含むアプリを特定し、拒否するように設計されています。開発者は、提出前にアプリの脆弱性を徹底的にテストし、不要な権限を削除し、Appleのガイドラインに準拠していることを確認する必要があります。この審査を通過するには、安全なコーディング手法を取り入れ、機密データのハードコードを避け、堅牢な暗号化を確保することが不可欠です。この審査プロセスは、悪意のあるアプリやセキュリティが不十分なアプリが配布される可能性を最小限に抑えることでユーザーを保護し、App Storeエコシステムの信頼性と信頼性を強化することにも役立ちます。

セキュリティインシデントの監視と対応

アプリが承認されApp Storeに導入された後も、セキュリティの維持は継続的な責任です。開発者は、分析ツールやクラッシュレポートツールを統合し、潜在的な脆弱性や疑わしい動作を特定することで、セキュリティインシデントを監視する必要があります。パッチやアップデートを通じて迅速に問題に対処することは、リスクを軽減し、ユーザーを保護するために不可欠です。Appleは、迅速な対応を支援するために、アプリの早期アップデートなどの機能を提供しており、開発者は迅速に修正プログラムを適用できます。さらに、コミュニケーション戦略やユーザーへの通知プロセスを含む明確なインシデント対応計画を策定することで、セキュリティ脅威への積極的な対応が可能になります。継続的な監視と迅速な対応は、ユーザーからの信頼とアプリの完全性を維持する鍵となります。 モバイルの脅威の動的な状況.

iOSアプリのセキュリティのためのツールとリソース

推奨されるセキュリティライブラリとフレームワーク

信頼できるセキュリティ ライブラリとフレームワークを組み込むことは、iOS アプリケーションのセキュリティを強化するための重要なステップです。

| ライブラリまたはフレームワーク | 詳細説明 |

|---|---|

| クリプトスウィフト | 暗号化アルゴリズムの使いやすい実装を提供します。 |

| OpenSSLの | 高度な暗号化ニーズに最適な信頼できる選択肢。 |

| アラモファイア | 安全なネットワークのために HTTPS および TLS 構成をサポートします。 |

| トラストキット | 中間者攻撃を防ぐために証明書のピン留めを簡素化します。 |

| Firebase 認証 SDK | 安全なユーザー認証を実装するための強力なツールを提供します。 |

| パーセル | 暗号化されたデータの保存を支援します。 |

これらのライブラリとフレームワークを活用することで、開発者は高度なセキュリティ対策を効率的かつ確実に実装できます。

Appleのセキュリティツールとドキュメントを活用する

Appleは開発者を支援するために豊富なセキュリティツールとドキュメントを提供している 安全なiOSアプリを作成するを選択します。 セキュリティフレームワーク 暗号化操作、安全なストレージ、鍵管理のためのAPIが含まれており、 キーチェーンサービス 提供する safe パスワードやトークンなどの機密データを扱う環境。Appleの アプリトランスポートセキュリティ (ATS) HTTPSを強制することで、安全なネットワーク通信を確保します。ベストプラクティスと詳細なガイダンスについては、開発者はAppleの公式ドキュメントやリソース(例: iOSセキュリティガイド の三脚と 開発者フォーラムApple のフレームワークとガイドラインの更新を定期的に確認することで、アプリが最新のセキュリティ標準に準拠し続けることが保証され、開発者は進化する脅威に先手を打つことができます。