脅威監視と脅威インテリジェンスの役割とは何か

サイバー脅威がますます巧妙化し、蔓延する時代において、脅威監視は情報システムのセキュリティと整合性を維持するために不可欠です。このプロアクティブなセキュリティ対策により、組織は潜在的なセキュリティインシデントを検知し、対応することが可能になります。

脅威監視は、ネットワーク環境とエンドポイントを継続的に監視・分析し、潜在的なセキュリティ脅威を検知・特定・対応するという重要なサイバーセキュリティ対策です。このプロアクティブなアプローチでは、テクノロジー、プロセス、専門知識を組み合わせ、 safe情報システムを既知の脅威と新たな脅威の両方から保護します。侵入検知システム、マルウェア分析、行動分析といった様々なセキュリティツールを統合することで、脅威監視は、通常であれば見逃してしまう可能性のある異常な活動や悪意のある活動を特定できます。これにより、組織は潜在的な脅威に迅速に対応し、被害を最小限に抑え、侵害を未然に防ぐことができます。効果的な脅威監視には、最新の脅威インテリジェンスと進化する攻撃手法に基づいてセキュリティ対策を継続的に改善することも含まれ、防御メカニズムが常に潜在的な攻撃者の一歩先を行くようにする必要があります。組織は、用心深い監視と迅速な対応戦略を通じて、堅牢なセキュリティ体制を維持し、重要な資産をサイバーインシデントから保護することができます。

脅威監視の重要性

脅威の監視 サイバー脅威がますます高度化し、蔓延する時代において、情報システムのセキュリティと整合性を維持するためには、脅威監視が不可欠です。このプロアクティブなセキュリティ対策により、組織は潜在的なセキュリティインシデントを、それが深刻な侵害へとエスカレートする前に検知し、対応することができます。ネットワークの挙動、通信、エンドポイントを継続的に分析することで、脅威監視はサイバー攻撃や内部での不正使用を示唆する可能性のある疑わしい活動や異常を特定するのに役立ちます。この早期検知は、脅威の影響を限定し、ダウンタイムを短縮し、機密データを保護するために不可欠です。さらに、効果的な脅威監視は、脅威のパターンや脆弱性に関する貴重な洞察を提供し、組織がセキュリティ戦略を洗練させ、防御策を強化することを可能にします。全体として、脅威監視は、即時の脅威の検知と対応だけでなく、長期的な回復力と規制要件への準拠にも不可欠であり、組織が safeサイバーリスクの進化する状況から自社の業務と評判を守ります。

脅威の状況を理解する: 脅威の種類

サイバー脅威の状況は広範かつ多様であり、デジタルシステムに損害を与えたり悪用したりすることを目的とした様々な悪意ある活動が存在します。ウイルスやワームはマルウェアの最も古い形態の一つであり、感染、複製、そして他のコンピュータへの拡散を目的としており、多くの場合、データの破損やシステムリソースの乗っ取りを引き起こします。**ランサムウェア**は、被害者のデータを暗号化し、復号鍵と引き換えに金銭を要求する、特に破壊的なタイプのマルウェアです。**フィッシング攻撃**は、電子通信において信頼できる組織を装い、個人を欺いて機密情報を提供させるものです。スパイウェアは、個人または組織に関する情報を本人の知らないうちに収集し、プライバシー侵害やデータ漏洩の可能性を引き起こします。分散型サービス拒否(DDoS)攻撃は、大量のインターネットトラフィックによってシステム、サーバー、またはネットワークを圧倒し、正当なユーザーのサービスを妨害することを目的としています。高度な持続的脅威(APT)は、特定の組織を標的とする人物によって組織的に実行される、ステルス性の高い継続的なコンピュータハッキングプロセスです。クリプトジャッキングは、ハッカーが他人のコンピューティング リソースを使用して暗号通貨をマイニングする、新たな脅威です。 リバースエンジニアリング は、 脅威アクター アプリケーションの動作を理解することで、アプリがサーバーとどのように通信しているかを突き止め(サーバーへの攻撃を実行するため)、あるいはアプリを操作して本来の動作とは異なる動作をさせることが可能になります。これらの脅威は、絶えず変化する脅威環境においてデジタルインフラの防御を担うサイバーセキュリティ専門家にとって、大きな課題となっています。

警戒すべき新たな脅威

サイバーセキュリティ専門家は、技術の進化に伴い、新たな脅威への警戒を怠ってはなりません。人工知能(AI)と機械学習は、より巧妙で検知困難なフィッシング攻撃やソーシャルエンジニアリング攻撃に活用されています。同時に、脅威アクターによるアプリケーションの分析やリバースエンジニアリングも容易になっています。サプライチェーン攻撃は蔓延しており、攻撃者は信頼できるソフトウェアソースを侵害してマルウェアを拡散させています。モノのインターネット(IoT)は、多くの接続デバイスが堅牢なセキュリティを欠いている場合が多いため、攻撃対象領域を拡大し、侵入の格好の標的となっています。5G技術はネットワーク効率を向上させる一方で、その分散型の性質と膨大な数の接続デバイスによって新たな脆弱性も生み出しています。ランサムウェアは進化を続けており、ランサムウェア・アズ・ア・サービス(RaaS)プラットフォームによって、技術に詳しくない犯罪者でも攻撃を仕掛けやすくなっています。リバースエンジニアリングは、サイバー脅威の分野で主にマルウェアを分析し、ソフトウェアおよびハードウェアシステム内のサーバーへのパスを発見するために使用される手法です。ソフトウェアを分解し、その動作を理解することで、サイバーセキュリティ専門家はクライアントとサーバー間の通信方法を特定し、潜在的な攻撃ベクトルを予測して軽減することができます。こうしたリバースエンジニアリングやその他の脅威を常に把握しておくことは、サイバーセキュリティ専門家が効果的な防御戦略を策定する上で不可欠です。

脅威監視における脅威インテリジェンスの役割

脅威インテリジェンスの定義

脅威インテリジェンスは、組織に影響を及ぼす可能性のある新たな脅威や既存の脅威に関する実用的な情報を提供することで、脅威監視において極めて重要な役割を果たします。このインテリジェンスには、脅威アクター、その戦術、手法、手順(TTP)、そしてセキュリティチームが潜在的なリスクを特定し、軽減するのに役立つ侵害指標(IOC)に関する詳細な分析が含まれます。脅威インテリジェンスを活用することで、組織はセキュリティ対応の優先順位付け、防御メカニズムの強化、そして脅威監視戦略をよりプロアクティブかつ的確にカスタマイズすることが可能になります。その結果、リアルタイムのセキュリティ情報と組織のリスク管理目標を整合させた、より強固な防御体制が実現します。

監視における脅威インテリジェンスの活用

監視における脅威インテリジェンスの活用には、リアルタイムのインテリジェンスフィードをセキュリティシステムに統合し、脅威の検出と分析を強化することが含まれます。このインテリジェンスを保護ブループリント、SIEMシステム、ファイアウォール、侵入検知システムなどのツールに組み込むことで、組織は侵害の兆候を特定し、対応するプロセスを自動化できます。これにより、セキュリティチームは、脅威アクターの既知の戦術、手法、手順に一致する異常な活動パターンを迅速に検出できます。さらに、脅威インテリジェンスは、インテリジェンスの重大性と関連性に基づいてセキュリティポリシーを調整し、個別のガードや保護などの適切な防御策を実装するために使用できます。これにより、組織のセキュリティ対策が常に最新の脅威の状況に適合していることが保証されます。このプロアクティブなアプローチは、対応時間を短縮するだけでなく、脅威監視プロセス全体の効率と有効性を向上させます。

脅威監視技術とツール

ネットワーク セキュリティの監視

ネットワークセキュリティ監視(NSM)ツールは、コンピュータネットワークを保護します。これらのツールにより、組織は進行中および潜在的なセキュリティ脅威とインシデントの両方を検出、分析、対応できます。NSMツールは、トラフィックログ、パケット、フローなどのネットワークデータを継続的に収集し、これらのデータを分析することで、セキュリティ侵害の兆候となる可能性のある疑わしいアクティビティや異常を特定します。ネットワーク運用のリアルタイムの可視性を提供することで、これらのツールはセキュリティアナリストが脅威の行動を追跡し、その影響を評価し、リスクを軽減するために迅速に対応することを可能にします。さらに、NSMツールには、脅威インテリジェンス統合、アラートシステム、自動応答機能などの機能が含まれていることが多く、監視プロセスを合理化し、組織全体のセキュリティ体制を強化するのに役立ちます。包括的な監視と分析を通じて、NSMツールはネットワークの整合性とセキュリティの保護において重要な役割を果たします。 safe機密データをサイバー脅威から保護します。

エンドポイント脅威監視

エンドポイントの脅威監視、特にクライアントアプリケーションに重点を置くことは、包括的なサイバーセキュリティ戦略の重要な要素です。このプロセスでは、コンピュータ、スマートフォン、ブラウザ上で実行されているクライアントアプリケーションを継続的に分析し、クライアントアプリケーションを標的とした悪意のあるアクティビティを検出して対応します。動的インストルメンテーション検出やチェックサムガードといったリアルタイム監視ツールや技術を活用することで、組織は不正なデータアクセス、異常なネットワーク接続、予期せぬファイル整合性の変化など、疑わしいアプリケーションの動作を特定できます。これにより、ITセキュリティチームは影響を受けるアプリケーションを迅速に隔離し、脅威が拡散したり重大な被害をもたらしたりする前に、その影響を軽減することができます。エンドポイントの脅威監視は、クライアントアプリケーションが悪用されるのを防ぎ、デバイスの整合性とそこに含まれるデータの機密性の両方を維持します。

主要な脅威監視ツール

RSA ネットウィットネス: RSAによると、IT企業のインフラ全体を監視できる包括的なネットワーク脅威監視ツールです。脅威ハンティングと検出機能、カスタマイズ可能なダッシュボードを備え、機械学習を用いて潜在的な脅威を検出し、リアルタイムアラートを自動的に生成します。

鼻息: 世界中の多くの大規模企業セキュリティオペレーションセンターに導入されているオープンソースツールです。Snortはネットワークトラフィックを分析し、マルウェア、スパイウェア、リモートエクスプロイトなど、幅広い脅威を特定します。Snortは、主に異常検出に基づいて動作する「ルールベース」システムと考えられています。

Splunk エンタープライズ セキュリティ: Splunkは、ネットワークトラフィックに重点を置き、ITインフラ全体を監視するセキュリティ情報イベント管理(SIEM)の中でも、おそらく最もよく知られている製品です。Splunkは機械学習を用いて脅威を特定し、脅威軽減策を提供します。また、高度な相関エンジンと脅威ハンティング機能も備えています。

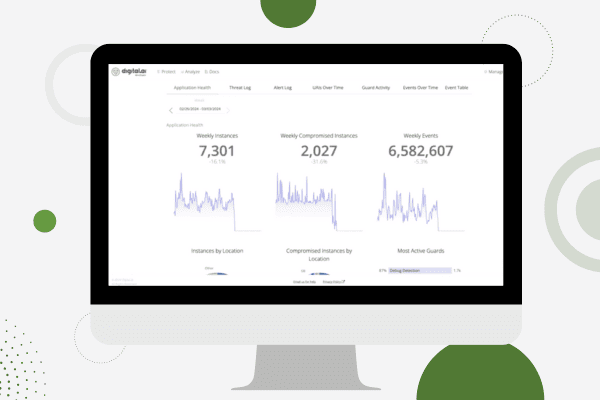

Digital.ai アプリ対応: 企業の IT インフラストラクチャまたはファイアウォールの外部にあるアプリケーションのみに焦点を当てた、市場で数少ないアプリケーション脅威ハンティング製品の 1 つです。 アプリ対応 アプリケーション構築プロセスの一環としてアプリに組み込まれた「ガード」または保護機能を通じて、アプリケーションへの攻撃を監視します。App Awareは通常、前述のSIEMや脅威監視ツールと統合され、企業のファイアウォール内部におけるアプリの脅威監視を強化します。

組織における脅威監視の実装

脅威監視の実装 組織におけるセキュリティ対策は、セキュリティ体制を強化するための一連の戦略的ステップから成ります。まず、徹底的なリスク評価を実施し、組織の最も重要な資産(従業員と顧客に提供するアプリケーションを含む)と、それらが直面する潜在的な脅威を特定することが不可欠です。この評価に基づいて、次のステップは、侵入検知システム(IDS)、セキュリティ情報イベント管理(SIEM)、クライアントなどの適切な脅威監視ツールとテクノロジーを選択することです。 アプリケーション監視 組織固有のニーズに合ったツールを選定することが重要です。ツールを選択した後は、ネットワークトラフィック、システムログ、エンドポイントアプリケーションを正確に監視できるように、これらのソリューションを導入・設定することが重要です。ITスタッフにこれらのシステムを管理し、生成されるアラートを解釈するためのトレーニングを実施することも、重要なステップの一つです。これにより、チームは検出された脅威に迅速かつ効果的に対応できるようになります。最後に、脅威の進化や組織要件の変化に応じて、脅威の検出、緩和、監視のプロセスとツールを継続的に更新・改良することで、監視活動の有効性と妥当性を維持できます。これらのステップを踏むことで、組織は潜在的なセキュリティ脅威から継続的に保護する堅牢な脅威監視フレームワークを確立できます。

効果的な脅威監視は、サイバー脅威に迅速に対応し、潜在的な被害を最小限に抑えることができる安全な組織を維持するために不可欠です。このプロセスには、侵入検知システムやセキュリティ情報イベント管理システムなどの高度な監視ツールと、潜在的なセキュリティインシデントを予測・特定するためのリアルタイムの脅威インテリジェンスを統合した堅牢なフレームワークが必要です。新たな脅威に対処するためにセキュリティ対策を継続的に評価・更新し、組織の変化や変化するリスク環境に基づいて脅威監視戦略を適応させることも含まれます。セキュリティチームが監視データを解釈し、それに基づいて行動できるよう、適切なトレーニングと知識を提供することが不可欠です。これにより、脅威を迅速に隔離・軽減できるようになります。最終的に、成功する脅威監視は、プロアクティブな姿勢によって特徴付けられ、組織が脅威を早期に検知し、効果的に対応し、常に変化するサイバー脅威という性質に直面しても運用の完全性を維持できるようにします。