Refuerzo de la seguridad de las aplicaciones para proveedores de pagos móviles

Los proveedores de servicios de pago se enfrentan a ataques constantes del lado del cliente dirigidos tanto a las aplicaciones móviles que transfieren dinero como a los SDK integrados en los sistemas posteriores.

Digital.ai App Hardening protege tanto las aplicaciones de pago móvil como los SDK con defensas en capas alineadas con MPoC que preservan la integridad en tiempo de ejecución. safeProteja los activos criptográficos y reduzca el riesgo de fraude en cada implementación.

Riesgos del ecosistema de pagos

La distribución a través de socios amplía la superficie de ataque.

Los SDK de pago se distribuyen entre las aplicaciones de socios y comerciantes, lo que aumenta el riesgo en entornos que escapan a su control.

Las aplicaciones para usuarios finales son manipuladas sin cesar.

Las aplicaciones del lado del cliente se ejecutan en entornos hostiles, donde los atacantes pueden eludir los controles o manipular las transacciones en tiempo de ejecución.

Los requisitos de cumplimiento están elevando el nivel de seguridad.

Los requisitos de EMVCo y PCI MPoC exigen protecciones más robustas que resistan activamente la manipulación, el análisis y la extracción de claves.

Pagos móviles seguros con Digital.ai

Proteja los SDK sin necesidad de rehacer el trabajo.

Proteja los SDK de pago antes de distribuirlos a los desarrolladores de aplicaciones. Proteja la lógica propietaria, los controles integrados y las rutas de código confidenciales sin obligar a los equipos de desarrollo a reescribir las aplicaciones ni a modificar los procesos de lanzamiento.

Reforzar las aplicaciones después de la compilación

Implementa medidas de protección durante el proceso posterior a la compilación para que los equipos puedan proteger las aplicaciones de pago en las etapas finales de su ciclo de vida. Esto reduce las fricciones, preserva los flujos de trabajo de los desarrolladores y acelera la implementación en dispositivos móviles y otros entornos del lado del cliente.

Apoyar los objetivos de EMVCo y MPoC

Ayudar a los proveedores de pago a cumplir con las expectativas de EMVCo y MPoC en cuanto a integridad de las aplicaciones, protección en tiempo de ejecución y resistencia a la manipulación. Reforzar la seguridad de las aplicaciones de pago que se ejecutan en dispositivos comerciales estándar.

Protéjase contra la ingeniería inversa

Las protecciones de ofuscación, anti-manipulación y anti-análisis dificultan el estudio, la modificación y el uso indebido de las aplicaciones y los SDK de pago. Esto ayuda a prevenir la exposición de lógica sensible, flujos de trabajo de transacciones y detalles de implementación que atacantes o socios podrían explotar.

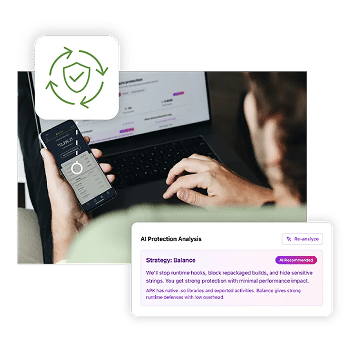

Monitorear las amenazas en el terreno.

La detección en tiempo de ejecución y la telemetría de amenazas brindan visibilidad sobre los ataques contra las aplicaciones de pago protegidas. Los equipos de seguridad pueden ver dónde se activan las protecciones, comprender los patrones de ataque y mejorar las defensas en función de la actividad de amenazas reales.

Demo

Hable con un experto en seguridad de pagos.

Historia de éxito del cliente

Millones de dólares

en ahorro de costes

Moral mejorada

entre el personal del SOC

La exitosa defensa de las aplicaciones móviles de nuestros clientes evitó la pérdida de miles de clientes.

Rodolfo Ramos

Gerente Ejecutivo de Seguridad de la Información

Beneficios para los proveedores de pagos

Propiedad intelectual del SDK de pago de Protect

Proteja la lógica propietaria del SDK contra la inspección, la reutilización y el acceso no autorizado de socios.

Detener la manipulación de la aplicación

Evitar la modificación de las aplicaciones de pago que puedan eludir los controles o alterar las transacciones.

Resista la ingeniería inversa

Ocultar el código y la lógica sensibles para ralentizar el análisis y frustrar a los atacantes.

Requisitos de soporte para MPoC

Ayudar a cumplir con las expectativas de MPoC en cuanto a la integridad de las aplicaciones y la protección en tiempo de ejecución.

Ver Ataques en Producción

Detecta amenazas en tiempo real y obtén información sobre la actividad de ataques en el mundo real.

Mayor confianza del cliente

Entrega safer experiencias de banca móvil que fortalecen la confianza y la reputación de la marca.

Estamos validados por FIPS

NIST FIPS 140-3 es el estándar de los gobiernos de EE. UU. y Canadá para validar la seguridad de los módulos criptográficos. La certificación confirma que las funciones de cifrado cumplen con rigurosos requisitos comprobados de forma independiente. Para las instituciones financieras, esta validación garantiza que los datos, las claves y las operaciones criptográficas protegidas cumplen con estándares de seguridad confiables y reconocidos por los organismos reguladores.

FIPS 140-3 está técnicamente armonizado con la norma ISO/IEC 19790, que define los requisitos internacionales de seguridad para módulos criptográficos. En otras palabras, FIPS 140-3 es la adopción por parte de EE. UU. y Canadá del mismo estándar fundamental que la norma ISO/IEC 19790 especifica a nivel mundial.