¿Qué es el endurecimiento de aplicaciones?

En esta guía, explore la importancia, las mejores prácticas y las técnicas para el fortalecimiento de aplicaciones. Aprenda cómo el fortalecimiento de aplicaciones desempeña un papel fundamental en la seguridad del software.

Comprender el proceso de endurecimiento de las aplicaciones

Roles en el proceso de fortalecimiento de aplicaciones

En el proceso de endurecimiento de la aplicación, los roles de Application Security Ingeniero, arquitecto de aplicaciones y el DevSecOps Los gerentes son fundamentales, ya que cada uno aporta habilidades y perspectivas únicas para mejorar la seguridad del ciclo de vida de la aplicación.

La Application Security El ingeniero se centra en la implementación y prueba de medidas de seguridad. Participa directamente en la codificación de software seguro, la identificación de vulnerabilidades y la aplicación de técnicas de protección como la ofuscación de código y las comprobaciones de integridad. Su experiencia garantiza que las consideraciones de seguridad estén integradas en la aplicación.

El arquitecto de aplicaciones diseña la estructura general de la aplicación, asegurando que no solo cumpla con los requisitos funcionales, sino que también incorpore la seguridad como un componente fundamental. Trabaja en estrecha colaboración con el ingeniero de seguridad para alinear la arquitectura de la aplicación con las mejores prácticas de seguridad, haciéndola resistente a posibles amenazas.

Mientras tanto, el DevSecOps El/La gerente sirve de enlace entre desarrollo, seguridad y operaciones. Supervisa la integración de la seguridad en cada fase del ciclo de vida del desarrollo de software, fomentando una cultura de mejora continua de la seguridad. Este rol es crucial para garantizar que las estrategias de fortalecimiento se apliquen de manera consistente en todas las etapas del desarrollo.

Descripción general del proceso de endurecimiento de la aplicación

Ofuscación

Ofuscación de código La ofuscación de código es una técnica fundamental en el proceso de fortalecimiento de aplicaciones, diseñada para protegerlas dificultando la comprensión y manipulación del código por parte de personas no autorizadas. Este proceso implica transformar el código legible en un formato complejo y menos inteligible que conserva su funcionalidad original. De esta forma, la ofuscación de código ayuda a proteger la lógica y los datos confidenciales de los atacantes, reduciendo significativamente el riesgo de [falta información]. ingeniería inversa y el robo de propiedad intelectual. Mediante diversos algoritmos y transformaciones, como el cambio de nombre de variables, la codificación de secuencias de ejecución de código y la inserción de código ficticio, la ofuscación garantiza que la aplicación permanezca segura y resistente frente a la inspección y las modificaciones no autorizadas.

Antimanipulación

Anti-manipulación Las técnicas de seguridad son un componente crítico del fortalecimiento de aplicaciones, diseñadas para protegerlas contra modificaciones no autorizadas y garantizar su integridad. Estas técnicas detectan y responden a intentos de manipulación, como cambios en el código o los datos después del lanzamiento de la aplicación. Al integrar comprobaciones en la aplicación, los mecanismos anti-manipulación pueden verificar si la aplicación se está ejecutando en un estado alterado o en un entorno no autorizado y tomar medidas predefinidas para mitigar posibles amenazas. Estas medidas podrían incluir el cierre de la aplicación, la alerta al personal de seguridad o la reversión a un estado conocido.safe estado. Esta capa de seguridad es vital para las aplicaciones que operan en entornos de alto riesgo o no controlados, ya que ayuda a mantener la confiabilidad y la funcionalidad del software. safeProtegiendo tanto a los usuarios como a los creadores de las consecuencias de las alteraciones maliciosas.

Garantizar la integridad del código

Garantizar la integridad del código es fundamental para el fortalecimiento de las aplicaciones, centrándose en mantener la autenticidad y la corrección del código de una aplicación durante todo su ciclo de vida. Este proceso implica técnicas para verificar que el código no haya sido alterado ni corrompido con respecto a su estado original verificado. Las funciones hash criptográficas, las firmas digitales y las sumas de verificación se utilizan comúnmente para crear huellas digitales únicas del código. Estos identificadores se validan posteriormente con fuentes o líneas base confiables para detectar cualquier cambio no autorizado. Esta práctica es crucial para prevenir la ejecución de código manipulado o alterado maliciosamente, especialmente cuando las aplicaciones están diseñadas para ser descargadas y utilizadas en internet o en entornos no autorizados. safeAl salvaguardar la integridad del código, las empresas pueden proteger la seguridad de sus aplicaciones y los datos que manejan, manteniendo así la confianza de los usuarios y el cumplimiento normativo.

Monitoreo de aplicaciones

Monitoreo de ataques a aplicaciones La monitorización continua es una medida de seguridad esencial que implica la observación constante del comportamiento de las aplicaciones para identificar y responder a posibles amenazas. Este enfoque proactivo se basa en integrar la capacidad de la aplicación para que se automonitoree durante su desarrollo, de modo que pueda detectar actividades inusuales que podrían indicar un ataque, como intentos de acceso no autorizado o comportamientos anómalos. Una monitorización eficaz permite a los equipos de seguridad aislar y mitigar rápidamente las amenazas, minimizando así los posibles daños. Además, la información obtenida de la monitorización puede utilizarse para perfeccionar las medidas de seguridad y las técnicas de refuerzo, adaptándose a las nuevas amenazas a medida que surgen. Integrar capacidades de monitorización en las aplicaciones es crucial para mantener su seguridad y resiliencia, especialmente cuando están diseñadas para su uso en internet o en entornos reales.

Autoprotección de la aplicación en tiempo de ejecución

Autoprotección de aplicaciones en tiempo de ejecución (RASP) RASP es una tecnología de seguridad que proporciona respuesta a amenazas en tiempo real dentro del entorno de ejecución de una aplicación. Integra la seguridad directamente en la aplicación, permitiéndole mitigar los ataques a medida que se producen. Este método está diseñado para identificar y contrarrestar amenazas mediante el análisis del comportamiento y el contexto de la aplicación, como los datos que procesa, el flujo de control y el uso de los recursos del sistema. Cuando se detecta una interacción o un entorno potencialmente malicioso, RASP puede tomar medidas inmediatas, como finalizar una sesión o incluso modificar la ejecución de la aplicación para prevenir su explotación. Al proteger las aplicaciones desde dentro, RASP mejora la seguridad, eliminando la necesidad de intervención externa por parte de un administrador de operaciones de seguridad, lo que la convierte en una valiosa herramienta para proteger las aplicaciones modernas en entornos dinámicos.

Mejores prácticas para el fortalecimiento de aplicaciones

Las mejores prácticas para el fortalecimiento de aplicaciones implican un enfoque de seguridad multicapa que incluye la ofuscación de código para proteger contra la ingeniería inversa, la implementación de mecanismos antimanipulación para evitar modificaciones no autorizadas y la garantía de la integridad del código mediante técnicas de verificación criptográfica. Además, la adopción de la autoprotección de aplicaciones en tiempo de ejecución (RASP) mejora la seguridad al detectar y mitigar amenazas en tiempo real dentro del entorno operativo de la aplicación. El monitoreo regular del comportamiento de la aplicación también es crucial para detectar y responder rápidamente a los ataques. Al integrar estas prácticas, las organizaciones pueden fortalecer sus aplicaciones contra un amplio espectro de amenazas de seguridad, garantizando una protección sólida durante todo el ciclo de vida de la aplicación, incluso cuando los consumidores la utilizan en internet sin supervisión.

Probar aplicaciones reforzadas contra el análisis dinámico presenta importantes desafíos, ya que estas medidas de seguridad obstaculizan activamente las herramientas y técnicas que se utilizan habitualmente para el diagnóstico y las pruebas. Las herramientas de análisis dinámico, como los depuradores o la instrumentación en tiempo de ejecución, dependen de la capacidad de inspeccionar, modificar o monitorizar el estado de ejecución de la aplicación mientras se ejecuta. Sin embargo, cuando las aplicaciones se refuerzan con técnicas diseñadas para resistir el análisis dinámico, estas herramientas pueden detectarse y bloquearse, o la aplicación puede alterar su comportamiento en su presencia, lo que distorsiona los resultados de las pruebas. Esta obstrucción intencionada no solo complica las pruebas de rendimiento y funcionales, sino que también dificulta, si no imposibilita, que los desarrolladores y los evaluadores realicen evaluaciones de seguridad y control de calidad exhaustivos, ya que las capacidades introspectivas habituales en las que se basan quedan neutralizadas.

Pruebas de penetración

Las pruebas de penetración en aplicaciones reforzadas requieren un enfoque especializado, ya que están diseñadas específicamente para resistir el escaneo automatizado y las técnicas de explotación comunes. Si bien las herramientas automatizadas de pruebas de penetración ofrecen un escaneo inicial útil, identificando vulnerabilidades superficiales y problemas de seguridad comunes, suelen resultar insuficientes ante las sofisticadas defensas de las aplicaciones reforzadas. Para realizar pruebas de penetración efectivas en dichas aplicaciones, se requiere un enfoque avanzado. pruebas manuales por evaluadores humanos especializados. Estos expertos pueden pensar de forma creativa y adaptable, simulando las acciones de atacantes reales que podrían emplear estrategias complejas que escapan al alcance de las herramientas automatizadas. Los evaluadores humanos pueden profundizar en la lógica de la aplicación, descubriendo vulnerabilidades ocultas que las herramientas automatizadas podrían pasar por alto debido a las medidas de ofuscación y protección contra manipulaciones implementadas. Esta exploración manual y exhaustiva es fundamental para evaluar a fondo la resiliencia de las aplicaciones reforzadas, convirtiéndose en un componente indispensable de una estrategia de seguridad integral.

Normas de cumplimiento para el endurecimiento de aplicaciones

El fortalecimiento de las aplicaciones está estrechamente ligado a varias normas de cumplimiento, cada una diseñada para garantizar que las aplicaciones de software cumplan con estándares de seguridad específicos para proteger la información confidencial y prevenir brechas de seguridad. A continuación, se presentan algunas normas de cumplimiento clave relacionadas con el fortalecimiento de las aplicaciones:

PCI DSS (Estándar de seguridad de datos de la industria de tarjetas de pago)

Esta norma exige que todo software que gestione transacciones con tarjeta de crédito se desarrolle y mantenga de forma segura. Incluye requisitos para el cifrado de las transmisiones, el mantenimiento de sistemas seguros y la implementación de medidas de control de acceso robustas.

HIPAA (Ley de responsabilidad y portabilidad de seguros médicos)

Para las aplicaciones que manejan información médica protegida (PHI, por sus siglas en inglés), la HIPAA exige garantizar la confidencialidad, la integridad y la disponibilidad de la PHI. Esto implica implementar medidas de seguridad que protejan contra el acceso no autorizado o la manipulación de los datos de los pacientes.

GDPR (Reglamento general de protección de datos)

Aunque no se centra específicamente en el fortalecimiento de las aplicaciones, el RGPD exige la seguridad del tratamiento de datos personales. Esto incluye el uso de medidas técnicas adecuadas para garantizar la seguridad de los datos, lo que puede abarcar diversas técnicas de fortalecimiento de las aplicaciones.

ISO / IEC 27001

Esta norma internacional establece los requisitos para un sistema de gestión de seguridad de la información (SGSI). Incluye especificaciones detalladas para la adquisición, el desarrollo y el mantenimiento de sistemas seguros, que a menudo se complementan con prácticas de fortalecimiento de las aplicaciones.

Publicación especial 800-53 del NIST (Instituto Nacional de Estándares y Tecnología)

Esta publicación proporciona un catálogo de controles de seguridad y privacidad para sistemas y organizaciones de información federales, incluyendo recomendaciones para el fortalecimiento de las aplicaciones con el fin de proteger los sistemas de información contra ataques.

OWASP (Open Worldwide Application Security Proyecto)

Aunque no es una norma de cumplimiento, OWASP proporciona directrices y buenas prácticas para el desarrollo de aplicaciones seguras, que son ampliamente respetadas y seguidas en toda la industria. OWASP MASVSPor ejemplo, describe los riesgos de seguridad críticos para las aplicaciones móviles y sugiere técnicas de refuerzo para mitigar estos riesgos.

El cumplimiento de estas normas a menudo requiere una combinación de cifrado, controles de acceso, evaluaciones de seguridad periódicas y otras técnicas de refuerzo para mitigar las vulnerabilidades y protegerse contra posibles ataques. Las organizaciones deben implementar cuidadosamente estas prácticas no solo para cumplir con los marcos legales y regulatorios, sino también para safeProteger la confianza del cliente y la integridad corporativa.

El futuro del fortalecimiento de aplicaciones

Tendencias emergentes

Las nuevas tendencias en el fortalecimiento de aplicaciones reflejan la evolución del panorama de las amenazas a la ciberseguridad y la creciente sofisticación de los vectores de ataque. Estas son algunas de las tendencias clave que configuran el futuro del fortalecimiento de aplicaciones:

Cambio de seguridad a la izquierda

Las organizaciones están integrando la seguridad en etapas más tempranas del ciclo de vida del desarrollo de software, una práctica conocida como “desplazamiento a la izquierdaEsto implica incorporar medidas de seguridad como el modelado de amenazas, prácticas de codificación segura y análisis estático de código durante las fases de diseño y desarrollo, en lugar de como un paso final antes de la implementación.

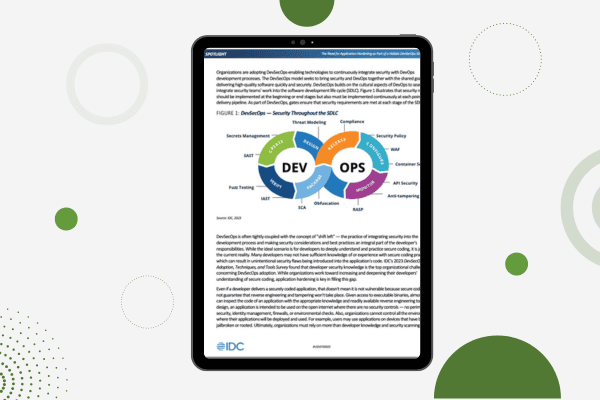

DevSecOps

Partiendo del concepto de desplazamiento a la izquierda, DevSecOps Integra prácticas de seguridad tanto en la fase de desarrollo como en la de operaciones del desarrollo de software. Este enfoque garantiza que los canales de integración y entrega continua estén reforzados con controles de seguridad. pruebas automatizadasy evaluaciones de vulnerabilidad en tiempo real, lo que convierte el fortalecimiento en un proceso continuo.

Uso de Inteligencia Artificial y Aprendizaje Automático

La IA y el aprendizaje automático se están utilizando para mejorar las técnicas de protección de aplicaciones. Estas tecnologías pueden predecir e identificar posibles vulnerabilidades mediante el análisis de patrones de código e incidentes pasados, lo que permite adoptar medidas de seguridad proactivas en lugar de reactivas.

Técnicas mejoradas de ofuscación de código

A medida que los atacantes perfeccionan sus técnicas de desofuscación de código, se desarrollan nuevas y más sofisticadas técnicas de ofuscación. Entre ellas se incluyen el código polimórfico y metamórfico, que cambia cada vez que se implementa, lo que dificulta enormemente a los atacantes analizar o predecir su funcionalidad.

Arquitectura de confianza cero

Al adoptar el modelo de confianza cero, que parte de la premisa de que las amenazas pueden ser internas o externas, las organizaciones están implementando controles de acceso más rigurosos y validando continuamente la seguridad, incluso dentro de sus propias redes. Este modelo impulsa la demanda de reforzar la seguridad de las aplicaciones, extendiéndola no solo a las que operan fuera del firewall, sino también a las que operan dentro del mismo.

Estas tendencias significan una ampliación del alcance del fortalecimiento de las aplicaciones, haciendo hincapié no solo en la protección contra amenazas externas, sino también en garantizar controles internos sólidos e integrar la seguridad en todos los aspectos del desarrollo y la implementación de aplicaciones.