Empêchez les acteurs malveillants de falsifier les applications que vous créez en ajoutant des protections à votre système basé sur l'IA. DevOps Plate-forme.

Les responsables d'applications ont pour mission de développer efficacement des applications qui ravissent les clients. La combinaison de la transformation numérique et d'une pandémie mondiale a accéléré le besoin de créer plus d'applications mobiles, plus rapidement. L'un des défis que présentent ces applications est qu'elles contiennent des exemples fonctionnels de contournement du périmètre de sécurité. Afin de prévenir le vol de données clients, de adresse IP de l'entreprise, voire d'argent, ces exemples fonctionnels doivent être masqués aux acteurs malveillants et offrir des moyens d'empêcher toute falsification. Parallèlement, la plupart des responsables d'applications sont soumis à une forte pression pour développer de nouvelles versions de leurs applications afin de répondre à l'évolution des demandes des clients, de la concurrence et du marché. Les applications dans une organisation entièrement agile peuvent être publiées deux fois par mois, voire quotidiennement. Les applications plus importantes ou celles des organisations qui débutent leur transition vers l'agilité…DevOps Le parcours peut être publié trimestriellement ou annuellement. Ainsi, bien qu'il soit nécessaire d'ajouter de la sécurité aux applications que vous créez, selon la maturité de l'organisation, un propriétaire d'application peut 1) ne pas considérer la sécurité comme faisant partie intégrante du parcours. DevOps 1) n’ont pas de processus du tout, 2) considèrent la sécurité comme un obstacle à une mise sur le marché efficace, ou 3) veulent ajouter de la sécurité mais ne savent pas par où commencer.

Le principal défi du RSSI est de protéger l'organisation contre les violations de données. Se protéger contre une violation implique d'empêcher la rétro-ingénierie et la manipulation des « exemples fonctionnels » intégrés aux applications développées par son entreprise. Le second défi auquel le RSSI est confronté est le recrutement et la fidélisation des talents. Les professionnels de la sécurité de l'information étaient déjà rares avant la pandémie, et la vague de démissions massives n'a fait qu'aggraver ce problème.

Points forts

- Les agents d'IA créent des plans de protection basés sur des informations en temps réel concernant les données de menaces.

- Les agents de cryptographie White Box validés FIPS 140-3 créent facilement des protections pour vos clés privées, vos opérations cryptographiques et vos données.

- Guard Networks « Protégez les protections », frustrant ainsi les acteurs malveillants.

- App Aware Insights fournit des rapports complets sur l'activité des menaces

Le troisième défi auquel le RSSI est confronté est le maintien de la satisfaction client. Si la mise en œuvre de ses mesures de sécurité prend trop de temps et retarde ainsi la livraison de logiciels très demandés, il s'expose à des critiques. De plus, si ces mesures nuisent à l'expérience utilisateur en termes de fonctionnalités ou de rapidité, sa crédibilité en pâtira. Par ailleurs, s'il ne prend aucune mesure pour protéger les applications créées par son entreprise, il court le risque d'une violation de données pouvant entraîner la perte de données clients, de adresse IP ou de revenus. En outre, les RSSI sont souvent les représentants de la sécurité auprès du public pour les grandes entreprises et, à ce titre, leur poste est menacé en cas de divulgation publique d'une violation de données. Les risques secondaires auxquels le RSSI est confronté sont la baisse de moral des employés, voire leur démission, notamment suite à une violation de données publique ou à une divulgation interne embarrassante concernant une telle violation.

Digital.ai Application Security Solution

Créez des logiciels sécurisés à la vitesse de DevOps

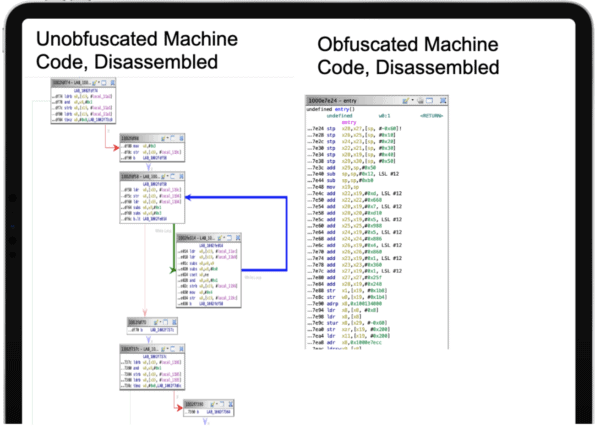

Digital.ai App Security relève les défis auxquels sont confrontés les propriétaires d'applications et les RSSI. Notre principal avantage réside dans la protection des exemples concrets de contournement de la sécurité périmétrique de vos applications. Pour ce faire, nous obfusquons le code. Comment ? Nous prenons du code non protégé et l'intégrons, avec le plan de protection que vous créez (ou que nous créons pour vous), à un moteur qui génère le code protégé. L'application protégée contient du code machine obfusqué qui s'exécute comme prévu initialement, mais qui est pratiquement illisible par les acteurs malveillants, même après désassemblage.

Vous pouvez intégrer autant de personnalisations et de protections supplémentaires que vous le souhaitez à votre modèle de protection, ou utiliser notre option de configuration automatique pour appliquer un modèle de protection prédéfini (ne nécessitant aucune personnalisation ni configuration) afin d'obfusquer automatiquement vos applications. L'utilisation de la configuration automatique vous permet de créer des applications protégées plus rapidement.

La deuxième méthode la plus importante que nous utilisons pour protéger les applications de nos clients consiste à ajouter des techniques anti-falsification. Par « anti-falsification », nous entendons principalement la capacité à détecter deux situations. Premièrement, nous détectons lorsque votre application est exécutée dans un environnement non sécurisé.safe Nous identifions les environnements susceptibles de permettre des manipulations. Les débogueurs, les émulateurs et les appareils rootés/jailbreakés en sont des exemples classiques. Ensuite, nous détectons toute modification du code de votre application.

Nous vous offrons également une visibilité sur 1) les attaques ciblant vos applications et 2) les tentatives d'exécution de vos applications dans des environnements non autorisés.safe Dans certains environnements, par exemple, si un acteur malveillant tente de modifier votre code, vous recevrez une alerte. Vous verrez également de nombreux détails sur l'emplacement, l'appareil et le système d'exploitation sur lesquels la modification a eu lieu. Vous verrez aussi l'adresse IP de l'appareil et la localisation géographique de l'acteur malveillant. Vous verrez également l'heure de la modification et l'heure de sa détection. Enfin, vous verrez le nom du script modifié.

Lorsque vous intégrez Digital.ai Application Security avec notre Release Pour ce produit, vous pouvez également restreindre l'accès aux applications afin d'empêcher la diffusion accidentelle d'applications non protégées.

Pris ensemble dans le cadre de notre système basé sur l'IA DevOps Sur cette plateforme, ces protections sont ajoutées à vos applications sans ralentir indûment votre processus de développement ni les applications elles-mêmes, tout en empêchant que vos applications ne soient utilisées comme vecteurs d'attaque pour voler votre adresse IP, les données de vos clients ou vos revenus.

Code de l'application désassemblé dans Ghidra

Principaux avantages

Protéger en intégrant la sécurité au processus de développement d'applications

Protégez le code, les clés et les données de vos applications mobiles.

- Obfusquer le code pour empêcher la rétro-ingénierie

- Prévenir toute falsification en détectant les anomaliessafe environnements et modifications du code

- Configurez des protections personnalisées ou automatisées sur site ou dans le cloud

Surveillance par la visibilité des applications à risque

Fournir une visibilité sur les moments où vos applications sont à risque.

- Le produit génère des rapports autonomes ou s'intègre aux outils existants du centre des opérations de sécurité.

- Créer des journaux consultables

- Vérifiez quels systèmes de garde et de protection sont activés.

Réagir en répondant automatiquement aux menaces

Répondez automatiquement aux menaces en temps réel avec Autoprotection des applications en cours d'exécution (RASP).

- Forcer l'authentification renforcée

- Modifier les fonctionnalités de l'application

- Fermez les applications qui sont attaquées.

Capacités clés

Réseau de garde

Veillez à ce que les acteurs malveillants soient contraints de démanteler simultanément chacune de vos protections afin de pouvoir pirater votre application grâce à l'utilisation du réseau Guard.

Application Security Prise en charge sur plusieurs plateformes et systèmes d'exploitation

Intégrez la sécurité dans les applications mobiles, les clients web et les applications de bureau conçues pour iOS, Android, Linux, Mac et Windows.

Agents IA

Utilisez les informations tirées de l'IA à partir des données sur les menaces pour élaborer des plans de protection initiaux et améliorer les plans existants à mesure que les menaces évoluent.

Prise en charge de la sécurité des applications dans plusieurs langages de développement

Intégrez la sécurité dans les applications écrites en C, C++, C#, Java, Javascript, HTML5 et Kotlin.

Protection des clés et des données

La cryptographie en boîte blanche conforme à la norme FIPS 140-2 pour les clés privées garantit la sécurité de vos communications même si vos applications sont piratées.

Intégrer la sécurité dans l'intelligence artificielle DevOps

Digital.ai Fournit des tests fonctionnels et de performance pour vos applications sécurisées ainsi que des informations basées sur l'IA concernant les tendances des attaques.

Appliquer des protections dans le cloud ou sur site

Mettez en place vos propres protections personnalisées sur site ou faites-les ajouter automatiquement dans le cloud.

Détection de colis malveillants

Protégez-vous contre les logiciels espions, les enregistreurs de frappe et les nombreux autres types de logiciels malveillants grâce à cette protection dynamique.

À propos Digital.ai

Digital.ai est la seule plateforme de livraison de logiciels basée sur l'IA et conçue spécifiquement pour les entreprises, permettant aux plus grandes organisations mondiales de créer, tester, sécuriser et livrer des logiciels de haute qualité. En unifiant les analyses pilotées par l'IA, l'automatisation et la sécurité tout au long du cycle de vie du développement logiciel, Digital.ai permet aux entreprises de déployer l'innovation en toute confiance. Utilisée par 5 000 entreprises du Global 5,000, Digital.ai redéfinit la manière dont les entreprises conçoivent de meilleurs logiciels dans un monde piloté par l'IA.

Informations supplémentaires sur Digital.ai peut être trouvé à digital.ai et sur Twitter, LinkedIn et Facebook.

En savoir plus sur Digital.ai Application Security